1 2 Segmentacic3b3n Trc3a1fico Niveles de Seguridad

2

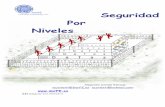

1.2 Segmentación Tráfico, Niveles de Seguridad Segmentación de trafico inalámbrico mediante VLANS En prácticamente todas las empresas y organizaciones es necesario ofrecer acceso Internet para visitantes o invitados. Aunue es posible simplemente e!tender cre "LAN #red inalámbrica$ independiente para controlar el acceso% no es una buena práctica en t&rminos de seguridad ya ue aunue se logre aislar el tráfico de es "LAN% forzosamente tiene ue salir a trav&s del ruteador principal y consumir re y'o licencias del mismo. La me(or solución a esta necesidad es utilizar VLANs #Virtual Local Area Net)or* separar el tráfico completamente de los invitados y darles su propia salida a In continuación vemos el diagrama correspondiente+ No se reuieren conocimientos avanzados de redes sino Esta configuración no está limitada a redes para invitados sino se puede utilizar cada vez ue se desee ais tráfico de una red inalámbrica de las demás dentro de la red corporativa. Las venta(as ue nos ofrece esta solución% en orden de importancia son+ a) Mayor seguridad.- el tráfico de cada red inalámbrica via(a en forma aislada a de la red LAN corporativa b) Menor congestión.- debido a ue las VLANs separan dominios de broadcast%

-

Upload

daniel-jacob-rodriguez-hernandez -

Category

Documents

-

view

222 -

download

0

description

niveles de sguridad

Transcript of 1 2 Segmentacic3b3n Trc3a1fico Niveles de Seguridad

1.2 Segmentación Tráfico, Niveles de Seguridad

Segmentación de trafico inalámbrico mediante VLANS

En prácticamente todas las empresas y organizaciones es necesario ofrecer acceso a

Internet para visitantes o invitados. Aunue es posible simplemente e!tender crear una

"LAN #red inalámbrica$ independiente para controlar el acceso% no es una buena

práctica en t&rminos de seguridad ya ue aunue se logre aislar el tráfico de esta

"LAN% forzosamente tiene ue salir a trav&s del ruteador principal y consumir recursos

y'o licencias del mismo.

La me(or solución a esta necesidad es utilizar VLANs #Virtual Local Area Net)or*$ para

separar el tráfico completamente de los invitados y darles su propia salida a Internet. A

continuación vemos el diagrama correspondiente+

No se reuieren conocimientos avanzados de redes sino Esta configuración no está

limitada a redes para invitados sino se puede utilizar cada vez ue se desee aislar el

tráfico de una red inalámbrica de las demás dentro de la red corporativa.

Las venta(as ue nos ofrece esta solución% en orden de importancia son+

a) Mayor seguridad.- el tráfico de cada red inalámbrica via(a en forma aislada a trav&s

de la red LAN corporativa

c) Mayor eficiencia.- los usuarios de cada red solo tendrán acceso a los dispositivos

ue reuieren% consumiendo menos anc,o de banda% licencias y ciclos de

procesamiento de los demás dispositivos en la red

Segmentación de trafico inalámbrico mediante VLANS

En prácticamente todas las empresas y organizaciones es necesario ofrecer acceso a

Internet para visitantes o invitados. Aunue es posible simplemente e!tender crear una

"LAN #red inalámbrica$ independiente para controlar el acceso% no es una buena

práctica en t&rminos de seguridad ya ue aunue se logre aislar el tráfico de esta

"LAN% forzosamente tiene ue salir a trav&s del ruteador principal y consumir recursos

y'o licencias del mismo.

La me(or solución a esta necesidad es utilizar VLANs #Virtual Local Area Net)or*$ para

separar el tráfico completamente de los invitados y darles su propia salida a Internet. A

continuación vemos el diagrama correspondiente+

No se reuieren conocimientos avanzados de redes sino Esta configuración no está

limitada a redes para invitados sino se puede utilizar cada vez ue se desee aislar el

tráfico de una red inalámbrica de las demás dentro de la red corporativa.

Las venta(as ue nos ofrece esta solución% en orden de importancia son+

a) Mayor seguridad.- el tráfico de cada red inalámbrica via(a en forma aislada a trav&s

de la red LAN corporativa

c) Mayor eficiencia.- los usuarios de cada red solo tendrán acceso a los dispositivos

ue reuieren% consumiendo menos anc,o de banda% licencias y ciclos de

procesamiento de los demás dispositivos en la red