BorisVesga_Proyecto

Transcript of BorisVesga_Proyecto

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

Escuela de ciencias básicas, tecnología e ingeniería

MOMENTO 4

PRESENTADO POR. BORIS BERNARDA VESGA CARDOZO

PRESENTADO A. ING. DANIEL ANDRES GUZMAN

13 DE JUNIO DE 2014 ESPECIALIZACION EN SEGURIDAD INFORMATICA

CEAD LA DORADA

CONTENIDO

Introduccion .................................................................................................................................... 3

Objetivo general ............................................................................................................................. 4

Objetivos específicos ...................................................................................................................... 4

Problema ......................................................................................................................................... 5

Justificacion .................................................................................................................................... 6

Marco teorico .................................................................................................................................. 7

Marco legal .................................................................................................................................... 10

Casos similares .............................................................................................................................. 12

Alternativas de solucion ............................................................................................................... 15

Protocolo de control de acceso y autenticación estándar 802.1X ............................................. 20

Conclusiones ................................................................................................................................. 29

Bibliografia ................................................................................................................................... 30

INTRODUCCION

Las redes de datos ofrecen grandes ventajas como compartir recursos, servicios, almacenamiento,

aplicaciones; convirtiéndose en un pilar fundamental para la dinámica de los procesos de negocio

porque permiten acceder a la información circulante o contenida vital para la actuación de los

procesos.

Se realizará un análisis de seguridad en la red inalámbrica del Instituto educativo Tecnocomputo

para establecer factores que pongan en riesgo la seguridad de la información además de proponer

e implementar una solución que garantice la seguridad de la red inalámbrica para evitar que sea

blanco fácil de los delincuentes informáticos que pretendan sabotear o acceder a la información

crítica con diferentes fines de ninguna manera aceptables desde la ética y la legislación.

OBJETIVO GENERAL

Valorar el nivel de seguridad de la red inalámbrica del instituto educativo Tecnocomputo para

implementar una solución que disminuya el nivel de riesgo que pueda poner en peligro la

información crítica de la organización.

OBJETIVOS ESPECÍFICOS

Determinar el problema de seguridad de la red inalámbrica del instituto educativo Tecnocomputo.

Evaluar soluciones que permitan aumentar el nivel de seguridad en las redes inalámbricas.

Seleccionar e implementar la solución más pertinente para aumentar el nivel de seguridad de la

red inalámbrica del instituto educativo Tecnocomputo.

PROBLEMA

El instituto educativo Tecnocomputo se dedica a la formación para el trabajo y el desarrollo

humano, en varias ocasiones se ha tenido problemas de virus y acceso no autorizado a la red

inalámbrica. Es imposible detectar si han sido víctimas de ataques informáticos que pongan en

riesgo la confidencialidad, integridad y disponibilidad de la información crítica; porque no

existen políticas, monitoreo y controles de seguridad que permitan la protección de la red

inalámbrica siendo vulnerable a estos ataques, esta situación puede repercutir negativamente en la

credibilidad de sus clientes, en la continuidad del negocio y hasta problemas legales.

JUSTIFICACION

El siguiente proyecto se elabora con la finalidad de implementar una solución que permita reducir

el riesgo de ataques informáticos a la red inalámbrica del Instituto educativo Tecnocomputo, con

esto se lograra aumentar la credibilidad entre sus clientes actuales y potenciales, cumplir con la

legislación vigente respecto a la protección de datos para evitar sanciones y garantizar la

seguridad de la información crítica de la organización.

MARCO TEORICO

Una definición WIFI según (Aulaclic, 2005)

Cuando hablamos de WIFI nos referimos a una de las tecnologías de comunicación

inalámbrica mediante ondas más utilizada hoy en día. WIFI, también llamada WLAN

(wireless LAN, red inalámbrica) o estándar IEEE 802.11. WIFI no es una abreviatura de

Wireless Fidelity, simplemente es un nombre comercial.

En la actualidad podemos encontrarnos con dos tipos de comunicación WIFI:

802.11b, que emite a 11 Mb/seg, y

802.11g, más rápida, a 54 MB/seg.

De hecho, son su velocidad y alcance (unos 100-150 metros en hardware asequible) lo

convierten en una fórmula perfecta para el acceso a internet sin cables.

802.11b

Este estándar es uno de los más utilizados en la actualidad ofrece una velocidad de 11 Mb/s y

utiliza el rango de frecuencia de 2,4 GHZ con tres canales de radio disponibles. Fue lanzado al

mercado en 1999.

802.11g

Ofrece una velocidad de 54 Mb/s y utiliza el rango de frecuencia de 2,4 GHZ es compatible con

el estándar 802.11b. Fue lanzado al mercado en el 2003.

Ventajas de las Redes Wi-Fi

Ausencia de cables

Movilidad

Facilidad de instalación

Cobertura

Escalabilidad

Desventajas de las Redes Wi-Fi

Velocidad limitada

Susceptible a bloqueos o interferencias.

Vulnerable en seguridad

Ataques en redes WI-FI

Ninguna red es 100% segura, pero las redes inalámbricas son más propensas a sufrir ataques en

comparación con las redes alámbricas. A continuación se nombran algunos ataques a redes

inalámbricas (informatica-hoy, s.f.).

Access Point Spoofing.

Access Point Spoofing o "Asociación Maliciosa": en este caso el atacante se hace pasar

por un Access Point y el cliente piensa estar conectándose a una red WLAN verdadera.

Ataque común en redes ad-hoc.

ARP Poisoning.

ARP Poisoning o "Envenenamiento ARP", ataque al protocolo ARP (Address Resolution

Protocol) como el caso de ataque denominado "Man in the Midle" o "hombre en medio".

Una computadora invasora X envía un paquete de ARP reply para Y diciendo que la

dirección IP de la computadora Z apunta hacia la dirección MAC de la computadora X, y

de la misma forma envía un paquete de ARP reply para la computadora Z diciendo que la

dirección IP de la computadora Y apunta hacia la dirección MAC de X. Como el

protocolo ARP no guarda los estados, las computadoras Y Z asumen que enviaron un

paquete de ARP request solicitando esta información, y asumen los paquetes como

verdaderos. A partir de este punto, todos los paquetes enviados y recibidos entre las

computadoras Y Z pasan por X (hombre en medio).

MAC spoofing.

MAC Spoofing o "enmascarar el MAC", ocurre cuando alguien roba una dirección MAC

de una red haciéndose pasar por un cliente autorizado. En general, las placas de redes

permiten el cambio de lo numero MAC por otro, lo que posibilita este tipo de ataque.

Denial of service.

Denial of Service o "Negativa de Servicio", también conocido por D.O.S. Consiste en

negar algún tipo de recurso o servicio. Puede ser utilizado para "inundar" la red con

pedidos de disociación, imposibilitando así el acceso de los usuarios, pues los

componentes de la red se asocian y desasocian una y otra vez. Al rechazar algún servicio,

también puede dar origen a interferencias por equipamientos de Bluetooth, hornos de

microondas y teléfonos inalámbricos, debido a que estos equipamientos trabajan en la

misma franja de frecuencia que las redes inalámbricas.

WLAN escáners

WLAN Escáner o "Ataque de Vigilancia", consiste en recorrer un lugar que se desea

invadir para descubrir redes WLAN activas en dicho lugar, así como equipamientos

físicos, para un posterior ataque o robo.

Wardriving y warchalking.

Se llama de "Wardriving" a la actividad de encontrar puntos de acceso a redes

inalámbricas, mientras uno se desplaza por la ciudad en un automóvil y haciendo uso de

una notebook con una placa de red wireless para detectar señales. Después de localizar un

punto de acceso a una determinada red inalámbrica, algunos individuos marcan el área

con un símbolo hecho con tiza en la veredera o la pared, e informan a otros invasores -

actividad que se denomina "warchalking".

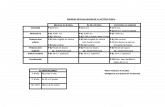

MARCO LEGAL

Organización Descripción

Organización Internacional

de Normalización o ISO

Es el organismo encargado de promover el desarrollo de

normas internacionales de fabricación (tanto de productos

como de servicios), comercio y comunicación para todas las

ramas industriales a excepción de la eléctrica y la electrónica.

Su función principal es la de buscar la estandarización de

normas de productos y seguridad para las empresas u

organizaciones (públicas o privadas) a nivel internacional.1

Comisión Electrotécnica

Internacional o IEC

Es una organización de normalización en los campos

eléctrico, electrónico y tecnologías relacionadas. Numerosas

normas se desarrollan conjuntamente con la ISO (normas

ISO/IEC).2

PCI Security Standards

Council

El PCI Security Standards Council es un foro mundial

abierto destinado a la formulación, la mejora, el

almacenamiento, la difusión y la aplicación permanentes de

las normas de seguridad para la protección de datos de

cuentas.

La misión del PCI Security Standards Council es aumentar la

seguridad de los datos de cuentas de pago mediante la

promoción de la educación y el conocimiento sobre las

Normas de seguridad de la PCI (Industria de tarjetas de

pago). Las empresas fundadoras de esta organización son

American Express, Discover Financial Services, JCB

International, MasterCard y Visa, Inc.3 Instituto Colombiano de Normas Técnicas y Certificación o ICONTEC

Es el Organismo Nacional de Normalización de Colombia.

Entre sus labores se destaca la creación de normas técnicas y

la certificación de normas de calidad para empresas y

actividades profesionales. ICONTEC es el representante de

la Organización Internacional para la Estandarización (ISO),

1 Tomado de. http://es.wikipedia.org/wiki/Organizaci%C3%B3n_Internacional_de_Normalizaci%C3%B3n 2 Tomado de. http://es.wikipedia.org/wiki/Comisi%C3%B3n_Electrot%C3%A9cnica_Internacional 3 Tomado de. https://es.pcisecuritystandards.org/minisite/en/

en Colombia.4 Bureau Veritas Es una compañía global de servicios de ensayo, inspección y

certificación. Bureau Veritas ofrece servicios y soluciones

para asegurar que los activos de sus clientes, productos,

infraestructura y procesos cumplen con las normas y

reglamentos en materia de calidad, salud y seguridad,

protección medioambiental y responsabilidad social.5

4 Tomado de. http://es.wikipedia.org/wiki/Instituto_Colombiano_de_Normas_T%C3%A9cnicas_y_Certificaci%C3%B3n 5 Tomado de. http://es.wikipedia.org/wiki/Bureau_Veritas

CASOS SIMILARES

CASO I

Descripción (diariodeavisos.com, 2013)

Mafia del WIFI que causó pérdidas millonarias en aproximadamente treinta complejos

hoteleros ubicados en las localidades de Mogán y San Bartolomé de Tirajana y ocasionó

perjuicios económicos millonarios al sector turístico del sur de Gran Canaria.

El modus operandi de los cinco detenidos, de nacionalidades alemana y austríaca,

consistía en atacar las WIFI y otros servicios de los hoteles de la competencia para luego

ofrecer sus servicios a estos. En concreto, “consistía en colocar en las instalaciones de sus

hoteles explotados, sin su conocimiento, antenas con un sistema operativo propio para

atacar la WIFI del resto de establecimientos colindantes. De esta forma, los clientes no

podían conectarse y navegar por el servicio que habían contratado, lo que implicaba

pérdida de clientes y comentarios negativos en las redes sociales”.6

Similitud con el problema identificado. Vulnerabilidades en redes inalámbricas

(idecnet.com, s.f.).

En ningún momento los atacantes han tenido acceso a los datos de navegación ni ningún

tipo de dato de los usuarios, sino que se trataba de un ataque por denegación de servicio

aprovechando el fallo de seguridad del protocolo 802.11 en la fase de autenticación, con

las consiguientes quejas de sus clientes e incluso anulaciones de reservas por problemas

constantes con la WIFI, entre otras molestias.7

6 Tomado de. http://www.diariodeavisos.com/2013/11/cae-mafia-del-wifi-actuaba-en-hoteles-del-sur-gran-canaria/ 7 Tomado de. http://www.idecnet.com/67-noticias-urgentes/234-ataques-wifi-canarias

Solución dada al caso. Realmente en la noticia no se evidencia la solución que dieron

además de desmantelar las antenas, pero existe una solución entre muchas que parece

interesante para mitigar estos ataques es denominada “Sistema de proveedor de servicio de

Internet inalámbrico (WISP)”.

“Se usan enlaces de datos de alta velocidad para proveer acceso a Internet mediante enlaces

inalámbricos punto a punto y punto-multipunto a compañías organizaciones gubernamentales,

escuelas, universidades y otras instituciones que disponen de redes de área local (LAN)”

(cgiwave.com, s.f.).

Persona o empresa que dio solución.

IDECNET S.A. Es una compañía de origen canario, pionera en España en Servicios Internet

e IP en general.

CIBERSUITE NETWORKS, S.A. Es una empresa operadora de telecomunicaciones, con

cobertura global, y una experiencia en el sector de “Hospitality” que se inicia en el año 2003.

PARA WEB PORTAL. Es una empresa global de soluciones completas de Internet.

CASO II

Descripción.

Inseguridad en redes WIFI abiertas. Existen varios riesgos que los usuarios deben asumir

cuando se conectan a estos tipos de redes, en este apartado mencionaremos tres.

Cuando nos conectamos a una red pública los datos pueden ser secuestrados antes de

llegar al router.

Los ciberdelincuentes pueden aprovechar para atacar a otras computadoras usurpando

la IP de un equipo de un país para atacar en otro.

Hotspots falsos. Si un ciberdelincuente crea un punto de acceso con un nombre

idéntico y una intensidad de señal superior al oficial, los usuarios pueden terminar

seleccionando este punto de acceso falso para acceder con sus dispositivos (ataque

man-in-the-middle).

Similitud con el problema identificado.

Recordamos que en el Instituto educativo Tecnocomputo existen cuatro áreas donde los

estudiantes, profesores y visitantes acceden a internet y a los servicios propios de la

organización a través de la red inalámbrica, esto ocasiona una amenaza contra la información

sensible de la organización y los servicios que la soportan.

Solución dada al caso.

Usar una conexión VPN.

Solicitar recursos con conexiones encriptadas (https).

Tener un programa antivirus y un firewall.

Contar con software actualizado.

Persona o empresa que dio solución.

En el mercado existen gran cantidad de empresas que ofrecen soluciones físicas y lógicas

para mitigar estos riesgos, por ejemplo: Kaspersky, Panda Security, Avast, Cisco.

ALTERNATIVAS DE SOLUCION

N° Nombre Justificación

1

Configuración básica de una

WLAN.

Porque es la configuración mínima respecto a la seguridad

de una red inalámbrica para evitar posibles intrusiones o

ataques que puedan poner en peligro la información sensible

de la organización.

2

Implementación del

protocolo de control de

acceso y autenticación

estándar 802.1X

Minimiza el riesgo de intrusiones porque ofrece un nivel

alto de seguridad, permite la autenticación de usuarios y

equipos, cifrado seguro de datos, bajo coste y un alto

rendimiento.

Configuración básica de una WLAN.

Aspectos técnicos Pro Contra

Disponibilidad

en el mercado

nacional

Planificar el alcance de

la instalación.

Cambiar lo datos de

acceso al router.

Ocultar el nombre de la

red.

Usar protocolos de

seguridad.

Filtrado de direcciones

MAC

DHCP desactivado

Apagar el router o AP

cunado no se esté

utilizando.

Cuanto menos sea la expansión

de las ondas fuera de las

instalaciones de la organización

menor será la posibilidad de tener

intrusiones en la red.

Al cambiar la contraseña por

defecto del AP por una que sea

segura y que solo el

administrador conozca podemos

disminuir los riesgos de accesos

no autorizados.

Al ocultar el SSID de la red se

logra que no se difunda el nombre

de la red, de este modo solo los

usuarios que conozcan el SSID

lograran conectarse.

Mediante los protocolos de

seguridad y en lo posible el WPA

se evitara el acceso no autorizado.

Al activar el filtrado de

direcciones MAC porque

podremos controlar los equipos

que se van a conectar a la red Wi-

Fi mediante sus dirección física.

Los aspectos técnicos mencionados

anteriormente tienen como objeto limitar el

acceso no autorizado a la red inalámbrica; a

continuación mencionaremos las desventajas

de las medidas propuestas.

Filtrado de conexión por dirección MAC.

La seguridad que proporciona esta medida es

cero, porque existen diferentes herramientas

que permiten cambiar la dirección MAC de

una maquina por una valida obtenida con

anterioridad utilizando un Sniffer. Es correcto

afirmar que tener dos direcciones MAC

idénticas puede ocasionar conflictos, para

remediar esto se puede realizar un ataque de

tipo DOS al host que tiene la dirección MAC

original.

Ataque de Denegación del Servicio (DoS).

El atacante obtiene la dirección MAC del AP

por medio de un Sniffer par usurpar su

identidad para negarle la comunicación al

host mediante él envió de notificaciones de

desasociación.

Descubrir los SSID ocultas.

Una de las políticas de seguridad comunes en

las redes inalámbricas es la de ocultar el

SSID, pero esta medida de seguridad es poco

Son las opciones

de configuración

básicas que traen

los componentes

(router, AP)

utilizados para la

implementación

de una red

inalámbrica.

Desactivar el DHCP y realizar la

configuración IP de forma

manual, porque reduce la

posibilidad de sufrir un ataque.

Es recomendable apagar el router

cuando no se esté utilizando de

esta forma se reduce las

posibilidades de que un ataque

tenga éxito.

efectiva. Con un Sniffer podemos esperar una

nueva conexión a la red con el objeto de

conseguir el SSID presente en las tramas

PROVE REQUEST del cliente o con las

tramas PROVE RESPONSE.

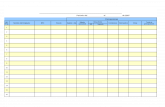

Implementación del protocolo de control de acceso y autenticación estándar 802.1X

Actores Tipos de mensajes Proceso de autenticación Método de

autenticación

Disponibilidad en el

mercado nacional

Suplicante o cliente.

Es quien desea

conectarse a la red.

Servidor de

autorización/autent

icación. Contiene

toda la información

sobre los equipos y

usuarios autorizados

para acceder a la red

(Radius).

Autenticador. Es el

equipo (Switch o

Access Point) que

actúa como

intermediario entre

el suplicante y el

servidor de

autenticación y solo

permite el acceso del

suplicante a la red

cuando el servidor lo

autorice.

Tipos de mensajes.

1. Petición (Request-

Identity). Utilizado

para enviar mensajes

desde el autenticador

(AP) al suplicante

(cliente).

2. Respuesta (Identity

Response). Empleado

para enviar mensajes

desde el suplicante al

autenticador.

3. Éxito (Success).

Emitido por el

autenticador, significa

que está permitido el

acceso.

4. Fallo (Failure).

Enviado por el

autenticador para

informar al suplicante

que su acceso ha sido

denegado.

1. Cliente envía un

mensaje “EAP

START”.

2. El autenticador envía

un Request-Identity

para obtener la

identidad del cliente.

3. El suplicante responde

con un Identity

Response que contiene

su identificador y es

retrasmitido por el

autenticador al

servidor de

autenticación.

4. Se tuneliza el

Challenge-Response (a partir de este

momento el suplicante

y el servidor se

comunica

directamente) si la

respuesta es positiva,

el autenticador pasa el

puerto del cliente a un

estado autorizado y el

acceso a la red es

permitido.

EAP-PEAP (El

Protocolo de

autenticación

extensible protegido)

Ejecuta la autenticación

en dos etapas. La

primera establece una

sesión TLS para

autenticar el servidor y

la segunda se establece

para autenticar el

cliente, con esto se

ofrece una protección

cliente y al servidor de

autenticación. Este

método utiliza una

infraestructura PKI.

1. Son servicios que están

incluidos en el sistema

operativo Windows de

tipo servidor o se

pueden descargar los

componentes de

software para los SO

tipo servidor de Linux

que son totalmente

gratuitos.

2. En el mercado nacional

existen variedad de

componentes (router,

AP) que soportan este

protocolo de control de

acceso y autenticación

estándar 802.1X.

Hardware Software/Servicios Pro Contra

Access Point

Maquina

servidor

Maquinas

clientes

Windows server 2008

Active Directory.

Servidor DNS

Servidor de

Aplicaciones

Entidad emisora de

certificados (CA)

Servidor RADIUS

Configuración de

Usuarios

Configuración del

Access Point

Configuración de

Clientes

Nivel de Seguridad

alto (Certificados

digitales).

Evita la inserción de

paquetes por parte de

un atacante entre el

suplicante y el servidor

de autenticación.

Protección contra PA

no autorizados.

Autenticación de

máquinas y usuarios.

Cifrado seguro.

Bajo coste.

Alto rendimiento

Interoperabilidad.

Puede traer algunos

problemas de

compatibilidad.

Complejidad. Puede

ser compleja su

implementación.

PROTOCOLO DE CONTROL DE ACCESO Y AUTENTICACIÓN ESTÁNDAR 802.1X

Justificación

Las redes inalámbricas en la actualidad son populares entre las organizaciones comerciales,

industriales, gubernamentales, educativas, de salud, de servicios por su flexibilidad, fácil

implementación y bajo coste; No obstante, las redes inalámbricas de área local aún presentan

muchas vulnerabilidades en cuanto a la seguridad originando un riesgo para las organizaciones de

no poder garantizar la confidencialidad, integridad y disponibilidad de la información crítica,

vital para los procesos de negocio. Es necesario implementar una solución que garantice la

seguridad de estas redes. Con la implementación del protocolo de control de acceso y

autenticación estándar 802.1X, Minimiza el riesgo de intrusiones porque ofrece un nivel alto de

seguridad, permite la autenticación de usuarios y equipos, cifrado seguro de datos, bajo coste y

un alto rendimiento

IMPLEMENTACION DE LA SOLUCION

1. Elementos requeridos

Hardware

Equipo tipo servidor

Equipos clientes (PC)

Punto de acceso (AP)

Software/Servicios

SO. Windows server 2008

IP. 192.168.1.5

Active Directory. laboratorio.red

Servidor DHCP. 192.168.1.10 - 192.168.1.100

Autoridad certificadora

Directivas de grupo (equipos y usuarios)

DNS

2. Configuramos el controlador de dominio llamado “laboratorio.red”

3. Configuramos el servidor DHCP

4. Configuramos la autoridad certificadora

Agregamos la función “Servicios de

certificate Server de ActiveDirectory”. Seleccionamos Es una entidad certificadora raíz

Creamos una nueva clave privada Utilizaremos la clave más larga (4096) Configuramos el nombre

Asignamos el tiempo de validez de los

certificados otorgados por esta Autoridad

Certificadora. Para este caso será dos (2)

años.

Ubicación de la base de datos de certificados. Configuración final

5. Configuramos la plantilla de los certificados para los equipos clientes

6. Configuramos la plantilla de los certificados para los usuarios.

7. Creamos las directivas de grupo para que los equipos y usuarios obtengan los

certificados automáticamente.

9. Configuramos el router TP-LINK Model No. TL-WR740N como AP

10. Creamos y configuramos los suplicantes

Unidad

organizativa Usuarios

11. Configurando al suplicante (Windows 7). Nos conectaremos a la red “LaboratorioRedes”.

Como observamos en la imagen anterior no tenemos acceso porque no está configurado.

Configurar acceso

12. Configurando al suplicante (Windows XP). Nos conectaremos a la red

“LaboratorioRedes”.

CONCLUSIONES

Las organizaciones deberán de asumir ciertos riesgos inherentes con las tecnologías de la

información que deberán ser monitorizados para disminuir el impacto en los procesos de negocio.

La seguridad es responsabilidad de todos los miembros de una organización.

Se deben tomar medidas y controles para reducir riesgos y mitigar ataques a las redes

inalámbricas.

Se debe realizar una correcta configuración a los componentes activos de una red inalámbrica

para evitar que sean vulnerables a los ataques.

Es necesario realizar pruebas de penetración para detectar vulnerabilidades en las redes

inalámbricas.

Al ejecutar un proyecto de seguridad informática se deberá tener en cuenta factores como costo y

beneficio.

Al establecer procedimientos de seguridad informática para las redes de datos por ningún motivo

se deberá afectar los procesos de negocio de la organización.

Existen una gran cantidad de herramientas que facilitan la ejecución de ataques informáticos a

personas con pocos conocimientos.

BIBLIOGRAFIA

Aulaclic. (Junio de 2005). ARTÍCULO 5: WIFI. La comunicación inalámbrica. Recuperado el 01 de Abril de

2014, de aulaclic.es: http://www.aulaclic.es/articulos/wifi.html

Cabrera Proaño, C. A. (6 de Junio de 2011). Capitulo III - Autentificación de usuarios en la red WLAN. (R.

Irving, Ed.) Recuperado el 29 de Abril de 2014, de http://repositorio.utn.edu.ec/:

http://repositorio.utn.edu.ec/handle/123456789/593

cgiwave.com. (s.f.). Proveedor de Servicios de Internet Inalámbrico (WISP). Recuperado el 12 de Abril de

2014, de cgiwave.com: http://www.cgiwave.com/mitienda/servicios/proveedor-servicios-de-

internet-inalambrico-wisp.html

diariodeavisos.com. (5 de Noviembre de 2013). Cae una mafia del wifi que actuaba en hoteles del sur de

Gran Canaria. Recuperado el 11 de Abril de 2014, de diariodeavisos.com:

http://www.diariodeavisos.com/2013/11/cae-mafia-del-wifi-actuaba-en-hoteles-del-sur-gran-

canaria/

idecnet.com. (s.f.). Desarticulada red de ataques WIFI. Recuperado el 11 de Abril de 2014, de

idecnet.com: http://www.idecnet.com/67-noticias-urgentes/234-ataques-wifi-canarias

informatica-hoy. (s.f.). Vulnerabilidades de las redes WIFI. Recuperado el 1 de Abri de 2014, de

informatica-hoy.com.ar: http://www.informatica-hoy.com.ar/redes-inalambricas-

wifi/Vulnerabilidades-de-las-redes-WIFI.php

INTECO. (s.f.). Guía para proteger la red inalámbrica Wi-Fi de su empresa. Recuperado el 24 de Abril de

2014, de inteco.es: www.inteco.es/file/VmC1Eh-ziG3aXKiMJlkT_g

jctalfa. (7 de Julio de 2013). Configuracion de un Servidor Radius en Windows Server 2012 (parte 2ª).

Recuperado el 8 de Junio de 2014, de http://bitacoraderedes.wordpress.com/:

http://bitacoraderedes.wordpress.com/2013/07/30/configuracion-de-un-servidor-radius-en-

windows-server-2012-parte-2a/

jctalfa. (19 de Septiembre de 2014). Configuración de un Servidor RADIUS en Windows Server 2012 Parte

3. Recuperado el 8 de Junio de 2014, de http://bitacoraderedes.wordpress.com/:

http://bitacoraderedes.wordpress.com/2013/09/17/configuracion-de-un-servidor-radius-es-

windows-server-2012-parte-3/comment-page-1/

jctalfa. (Julio de 25 de 2015). Configuracion de un servidor Radius en Windows Server 2012 (1º parte).

Recuperado el 8 de Junio de 2014, de http://bitacoraderedes.wordpress.com/:

http://bitacoraderedes.wordpress.com/2013/07/25/configuracion-de-un-servidor-radius-en-

windows-server-2012-1o-parte/

Microsoft. (11 de Agosto de 2004). Asesor de seguridad en 5 minutos - Implementación de 802.1X con

Windows XP . Recuperado el 29 de Abril de 2014, de

https://www.microsoft.com/spain/technet/recursos/articulos/11110308.aspx