Borrador_Actividad1_Grupo749

-

Upload

jhonpi-hernandez -

Category

Documents

-

view

5 -

download

0

Transcript of Borrador_Actividad1_Grupo749

-

5/28/2018 Borrador_Actividad1_Grupo749

1/15

ACTIVIDAD 1_FASE 2

PRESENTADO POR:

WBEYMAR ALEXANDER CETINA

VICTOR MANUEL ORJUELA

ANGIE ALEXANDRA QUINTERO GOMEZ

Grupo 749

HERRAMIENTAS TELEMATICAS

PRESENTADO A:

HILDA GLADYS TRASLAVIA FORERO

TUTORA

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA

31 de Marzo de 2014

-

5/28/2018 Borrador_Actividad1_Grupo749

2/15

INTERROGANTES

a) La red internet que tipo de red es considerada de acuerdo a la clasificacin que realiz en lafase individual?

Rta/: WAN (Wide rea Network) al igual que las redes LAN, estas redes permiten

compartir dispositivos y tener un acceso rpido y eficaz, la que la diferencia de las de mas es

que proporciona un medio de transmisin a larga distancia de datos, voz, imgenes, videos,

sobre grandes reas geogrficas que pueden llegar a extenderse hacia un pas, un continente

o el mundo entero, es la unin de dos o ms redes LAN.

CARACTERISTICAS:

* Operan dentro de un rea geogrfica extensa.

* Permite el acceso a travs de interfaces seriales que operan a velocidades mas bajas.

* Suministra velocidad parcial y continua.

* Conecta dispositivos separados por grandes distancias, incluso a nivel mundial.

-

5/28/2018 Borrador_Actividad1_Grupo749

3/15

b) De acuerdo a los riesgos planteados en la fase individual sobre el uso de internet, mencione05(cinco) alternativas de solucin para minimizarlos, utilizando una tabla:

Riesgo Forma de minimizarlo

Riesgo No 1. Virus Informticos

1. Con un antivirus de proteccin altacomo lo es avast, symantec, avira entreotros encontrados en el mercado.

2. Cuidado con los archivos VBSNo abrir archivos cuya extensin seaVBS (Visual Basic Script es unlenguaje que permite ejecutar rutinasdentro de la PC) a menos que se estabsolutamente seguro que el mail vienede una persona confiable y que hayaindicado previamente sobre el envo oen algunos casos en las memorias USBlas cuales se contaminan de un virusllamado RECYCLER el cual conviertetodos los archivos del dispositivo enaccesos directos y al ejecutar algnacceso directo en nuestroscomputadores de esta memoriainfectada automticamente el virus sealojara en nuestro sistema operativo einfectara cualquier dispositivo USB quesea conectado al PC.3. Cuidado con los archivos que lleganpor email. Al recibir un nuevo mensajede correo electrnico, analizarlo con elantivirus antes de abrirlo, aunqueconozca al remitente.

4. Configurar la seguridad de InternetExplorer como mnimo a "Media"Para activar esta funcin hay que abrirel navegador, ir a Herramientas,Opciones de Internet, Seguridad.Despus elegir la zona correspondiente(en este caso Internet) y un clic en elbotn Nivel Personalizado: all hay queseleccionar Configuracin Media oAlta, segn el riesgo que sienta elusuario en ese momento. Aceptar y

-

5/28/2018 Borrador_Actividad1_Grupo749

4/15

listo. Recordemos que cada navegadortiene una manera distinta para poderconfigurar su seguridad esto lo aremossegn el navegador que tengamos.

5. Hacer copias de seguridadUn camino es subir peridicamente losarchivos ms vitales a Internet. El otrocamino es realizar copias de seguridadde esos archivos o carpetas en zips,discos, disquetes o cualquier otraplataforma para copiar.

6. Instalar un buen firewallOtra opcin muy recomendable paraaumentar la seguridad. Puede bajarse

alguno gratuito o configurar el delsistema operativo (especialmente si secuenta con Windows XP).

Riesgo No 2. Malware (maliciousSoftware)

1. Revisin de las pginas o adjuntosantes de ser descargados al equipo parano correr con riesgos. Descargar de laspginas seguras y por medio de unnavegador seguro.

2. Descargue e instale programassolamente de pginas electrnicas que

usted conozca y confi. Descargarjuegos gratis y programas de archivoscompartidos. Las herramientaspersonalizadas pueden lucir atractivas,pero los programas gratuitos puedencontener malware.

3. No presione en un enlace de uncorreo electrnico o no abra un archivoadjunto a menos que usted conozcaquien lo envi y cul es su contenido.

Los enlaces en correos electrnicospueden enviarle a pginas queautomticamente descargan malware ensu computadora. Abriendo archivosadjuntosincluso aquellos que parecenprovenir de amigos o compaeros detrabajo tambin pueden instalar

-

5/28/2018 Borrador_Actividad1_Grupo749

5/15

malware en su computadora.

Riesgo No 3. Spyware

1. Instalar un firewall o usar el firewallintegrado en Windows Vista y

Windows XP ofrece una proteccin tilcontra estos hackers. Tener el equipocon service Pack y actualizado, se deberevisar la seguridad del internet ydejarla en alta.

2. Restringir a los usuarios para que nopuedan descargar software, en especialaplicaciones no autorizadas por laentidad. Esto previene que los usuariosdescarguen de forma inconsciente

spyware.

3. Asegurar que la configuracin delusuario en el equipo lo consulta cadavez que un sitio web intenta descargar oinstalar un programa o un controlActiveX. Si es posible, configure elnavegador para rechazar controlesActiveX para minimizar el riesgo deque el spyware pueda ser instalado en elcomputador utilizando la navegacin

convencional.4. Mantenga actualizados los parches desoftware. Muchos programas spywarese aprovechan de vulnerabilidadesreportadas, que si son corregidas atiempo, pueden limitar la efectividad delspyware.

5. Instale y mantenga actualizadas susaplicaciones de antivirus y antispyware.

Riesgo No 4. Relativos al tipo y accesoa la informacin

No utilizar carpetas compartidas y tenerla seguridad del disco en alto, losdocumentos que contengan informacinsegura deben estar encriptados orestringidos a la vista de cualquiera

-

5/28/2018 Borrador_Actividad1_Grupo749

6/15

Riesgo No 5. Relativos a relacionespersonales.

Realizar respectivas medidas deseguridad en el equipo como lo es laclave de la bios para que no todapersona pueda entrar a su equipo sivarias personas lo manejan se debe

crear claves de seguridad de usuario yestas se crean combinando nmeros,letras maysculas y minsculas, ycaracteres especiales.

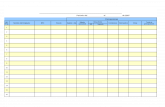

c) De acuerdo a la red sugerida en la fase individual, informar : Qu dispositivos de hardware necesitara.

RTA:se debe disponer de un router, un switch, equipos con tarjeta de red bien sea por

cable o por inalmbrica si se maneja este tipo se debe disponer de un Access point,

cables utp para la conexin.

Cunto costara cada uno de ellos?Rta:el router aprox.: esta entre un costo de 100000 a 400000 dependiendo los puertos

y modelo que se compre.

Switch: de 100000 a 700000 segn modelo y puertos a conectar.

Access point: esta de 50000 a 700000 segn modelo y caractersticas requeridas.

Las otras tarjetas se incluyen en los equipos a manejar.

Qu medio de transmisin utilizara?RTA: utilizara un medio de transmisin guiado con un sistema full-duplex y

dependiendo el cableado decidira si se requiere fibra ptica o cable trenzado en este

caso UTP categora 6 o 7.

-

5/28/2018 Borrador_Actividad1_Grupo749

7/15

Justifique todas sus respuestas.

Todos los Dispositivos de

hardware sugeridos

Access point, router, switch

Costo de cada uno

Access

Point UbiquitiUnifiUap-lrIndoor 300mbps 2.4ghzPoe

Cisco Router Rv180w Wifi N

Firewall, Vpn Conexiones

Remotas

Justificacin

Si es para una red wan lo

utilizara por su capacidadde conexin.

Si quiero ahorrar en lacompra de un Access Pointcomprara este router queaparte que me sirve deenrutador tiene redinalmbrica.

Medio de transmisin

guiado con un sistema full-

duplex

Depende de la cantidad decableado y cuales sean las

caractersticas de la red

puede costar de 7000000 en

adelante.

dependiendo el cableadodecidira si se requiere fibra

ptica o cable trenzado en

este caso UTP categora 6 o

7.

http://articulo.mercadolibre.com.co/MCO-409603948-access-point-ubiquiti-unifi-uap-lr-indoor-300mbps-24ghz-poe-_JMhttp://articulo.mercadolibre.com.co/MCO-409603948-access-point-ubiquiti-unifi-uap-lr-indoor-300mbps-24ghz-poe-_JMhttp://articulo.mercadolibre.com.co/MCO-409603948-access-point-ubiquiti-unifi-uap-lr-indoor-300mbps-24ghz-poe-_JMhttp://articulo.mercadolibre.com.co/MCO-409603948-access-point-ubiquiti-unifi-uap-lr-indoor-300mbps-24ghz-poe-_JMhttp://articulo.mercadolibre.com.co/MCO-409603948-access-point-ubiquiti-unifi-uap-lr-indoor-300mbps-24ghz-poe-_JMhttp://articulo.mercadolibre.com.co/MCO-409603948-access-point-ubiquiti-unifi-uap-lr-indoor-300mbps-24ghz-poe-_JMhttp://articulo.mercadolibre.com.co/MCO-409603948-access-point-ubiquiti-unifi-uap-lr-indoor-300mbps-24ghz-poe-_JMhttp://articulo.mercadolibre.com.co/MCO-409603948-access-point-ubiquiti-unifi-uap-lr-indoor-300mbps-24ghz-poe-_JM -

5/28/2018 Borrador_Actividad1_Grupo749

8/15

d) De acuerdo a los buscadores mdicos que usted sugiere en la fase individual, por favor elijauno de ellos y busque informacin sobre la enfermedad llamada Piel de cristal. Demuestre

con imgenes explicativas el paso a paso para buscar la informacin.

Rta/:

1. Ingrese al buscador a travs de la direccin:http://www.hon.ch/HONcode/Search/search_sp.html

2. Digite la informacin a buscar y de clic en el botn Search.

http://www.hon.ch/HONcode/Search/search_sp.htmlhttp://www.hon.ch/HONcode/Search/search_sp.htmlhttp://www.hon.ch/HONcode/Search/search_sp.html -

5/28/2018 Borrador_Actividad1_Grupo749

9/15

3. Revise los resultados de la bsqueda y elija el que ms le interese.

e) De acuerdo a la fase individual, informe cinco (05) sitios donde se puedan crearcuentas de correo gratuitas y el link correspondiente.

Rta/:

Sitio para crear cuenta de correo

gratuita Link (Enlace)

Outlook http://www.outlook.com/

Gmail http://www.gmail.com/

http://www.outlook.com/http://www.outlook.com/http://www.gmail.com/http://www.gmail.com/http://www.gmail.com/http://www.outlook.com/ -

5/28/2018 Borrador_Actividad1_Grupo749

10/15

LatinMail http://www.latinmail.com/

Yahoo

http://es.mail.yahoo.com/

Gmx Mail http://www.gmx.es/

http://www.latinmail.com/http://www.latinmail.com/http://es.mail.yahoo.com/http://es.mail.yahoo.com/http://www.gmx.es/http://www.gmx.es/http://www.gmx.es/http://es.mail.yahoo.com/http://www.latinmail.com/ -

5/28/2018 Borrador_Actividad1_Grupo749

11/15

CONCLUSIONES

Se dio a conocer la estructura de una red y sus requerimientos para poder ser elaborada.

Se aprendi a conocer como se debe mantener segura su informacin y los posibles riesgos a losque estamos sometidos en la evolucin de la tecnologa.

Se hizo un manejo evidenciado de buscadores y como es el proceso para la seleccin de lainformacin aparte de eso se demuestra en donde podemos hacer la creacin de correoselectrnicos que nos va ayudar a la disminucin de papel y tener contacto rpido con las demspersonas.

El uso debido de las herramientas telemticas nos pueden favorecer de una gran manera ya queestas nos permiten trabajar en nuestro sistema operativo y nuestros dispositivos dealmacenamiento de una manera segura, confiable y efectiva, ya que con un conjunto de procesos

y pasos podremos tener nuestro sistema ptimo para cualquier trabajo cotidiano.

Las redes de comunicacin son uno de los grandes descubrimientos y adems la implementacinde diversos dispositivos para as poder conectarnos globalmente y comunicarnos por todo elpas,

-

5/28/2018 Borrador_Actividad1_Grupo749

12/15

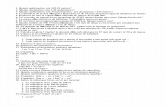

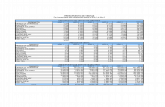

FORMATO DE AUTOEVALUACIN

Nombre delestudiante:Wbeymar

Alexander Cetina

GrupoColaborativo

No. 749

ValoracinBaja

Entre1 y 5

ValoracinMedia

Entre 6 y 8

ValoracinAlta

Entre 9 y 10

Indicadores

Particip activamente en el forodesde el inicio de la actividad?

5

Solucion el interrogante asignadocon todos los requerimientos?

10

Demostr inters en el proceso? 8

Realic aportes pertinentes yasertivos que condujeran a la solucindel problema?

6

Expres mis puntos de vista conclaridad?

10

Apoy mis ideas con argumentos? 10

Realic las actividades asignadas con

tiempo suficiente?

7

Resultado Final: 8

-

5/28/2018 Borrador_Actividad1_Grupo749

13/15

Nombre delestudiante:

AngieAlexandraQuinteroGmez

GrupoColaborativo

No. 749

Valoracin Baja

Entre1 y 5

Valoracin Media

Entre 6 y 8

Valoracin Alta

Entre 9 y 10

Indicadores

Particip activamente en el

foro desde el inicio de laactividad?

5

Solucion el interroganteasignado con todos losrequerimientos?

8

Demostr inters en elproceso?

8

Realic aportes pertinentes yasertivos que condujeran a la

solucin del problema?

6

Expres mis puntos de vistacon claridad?

10

Apoy mis ideas conargumentos?

9

Realic las actividadesasignadas con tiemposuficiente?

6

Resultado Final: 7.4

-

5/28/2018 Borrador_Actividad1_Grupo749

14/15

Nombre delestudiante:

VictorManuelOrjuela

GrupoColaborativo

No. 749

Valoracin Baja

Entre1 y 5

Valoracin Media

Entre 6 y 8

Valoracin Alta

Entre 9 y 10

IndicadoresParticip activamente en elforo desde el inicio de laactividad?

5

Solucion el interroganteasignado con todos losrequerimientos?

10

Demostr inters en elproceso?

8

Realic aportes pertinentes yasertivos que condujeran a lasolucin del problema?

6

Expres mis puntos de vistacon claridad?

10

Apoy mis ideas conargumentos?

10

Realic las actividadesasignadas con tiemposuficiente?

7

Resultado Final: 8

-

5/28/2018 Borrador_Actividad1_Grupo749

15/15

FORMATO DE COEVALUACIN

Grupo Colaborativo No. 749

Valoracin Baja

Entre1 y 5

Valoracin Media

Entre 6 y 8

Valoracin Alta

Entre 9 y 10Indicadores

Participaron en la actividadtodos los integrantes del grupocolaborativo?

5

Todos los integrantes delgrupo colaborativo semanifestaron en el foro, desdeel inicio de la actividad(Semana 1)?

5

Todos los integrantes delgrupo colaborativosolucionaron el interroganteasignado?

5

Todos los integrantes delgrupo, realizaron aportespertinentes y asertivos quecondujeran a la solucin delproblema?

5

Todos los integrantes delgrupo realizaron las actividadesasignadas con tiempo suficiente(Dentro de las semanasestablecidas)?

5

Todos los integrantes delgrupo, tuvieron en cuenta N-etiquetas, y fueron respetuososen sus intervenciones en elforo?

8

Resultado Final: 4