Cómo Akamai Intelligent Edge Platform permite mitigar los ... · stin otccin atos l Cómo Akamai...

Transcript of Cómo Akamai Intelligent Edge Platform permite mitigar los ... · stin otccin atos l Cómo Akamai...

WHITE PAPER

Gestión y protección

de datos del RGPD

Cómo Akamai Intelligent

Edge Platform permite mitigar

los riesgos de seguridad

2Gestión y protección de datos del RGPD Cómo Akamai Intelligent Edge Platform permite mitigar los riesgos de seguridad

Tabla de contenido

Reglamento General de Protección de Datos . . . . . . . . . . . . . . . . . . . . . . 3

¿Cómo puede contribuir Akamai al cumplimiento del RGPD? . . . . . . . . . . . . . 3

Gestión de datos de identidad en la nube . . . . . . . . . . . . . . . . . . . . . . . . . 3

Gestión de datos personales y de la organización . . . . . . . . . . . . . . . . . . 4

Protección de cuentas de usuario final . . . . . . . . . . . . . . . . . . . . . . . . 4

Seguridad de los datos en la nube . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 6

Solución basada en el riesgo . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 7

Provisión de pruebas . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 7

Uso de tecnología innovadora . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 8

Implementación de una estrategia de seguridad empresarial Zero Trust . . . . . 9

Conclusión . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 11

El RGPD cambia las reglas del juego . Para evitar multas elevadas y daños a la reputación, es esencial contar con tecnología de seguridad y gestión de datos de última generación . Los servicios de Akamai ayudan a nuestros clientes a gestionar y proteger sus datos conforme al RGPD" . ANNA SCHMITS, RESPONSABLE DE PROTECCIÓN DE DATOS DE EMEA, AKAMAI

“

3Gestión y protección de datos del RGPD Cómo Akamai Intelligent Edge Platform permite mitigar los riesgos de seguridad

Reglamento General de Protección de Datos

El Reglamento General de Protección de Datos (RGPD), en vigor desde el 25 de mayo de 2018, es

la ley actual de protección de datos de la Unión Europea (UE) y tiene el objetivo de armonizar las

leyes a nivel estatal de toda Europa en este ámbito . Desde su concepción, la ley ha llevado a las

organizaciones a reforzar las políticas de privacidad y ha establecido prácticas recomendadas de

protección de datos en todo el mundo .

El RGPD requiere que las organizaciones gestionen y protejan toda operación que implique el

procesamiento de datos personales de la UE para evitar el acceso no autorizado . El incumplimiento

de dicha normativa, como no poder demostrar que los datos personales procesados cuentan con

la protección necesaria o no mantener el control sobre los datos del interesado, puede dar lugar a

multas que afectan directamente a las empresas . Las fuertes sanciones pecuniarias que imponen las

autoridades locales de protección de datos, como la multa de 230 millones de USD emitida a British

Airways o la multa de 124 millones de USD impuesta a Marriott por filtración de datos, son un ejemplo

de las consecuencias de no cumplir los requisitos del RGPD .¹

¿Cómo puede contribuir Akamai al cumplimiento del RGPD?

El RGPD requiere que las organizaciones gestionen y protejan de forma adecuada y suficiente los

datos personales de la UE que procesan . El mundo conectado en el que vivimos, donde millones de

aplicaciones y sitios web recopilan y usan datos personales, plantea retos importantes relativos a las

personas, los procesos y las tecnologías .

Por eso, Akamai Intelligent Edge Platform ayuda a las organizaciones a superar este reto mediante sólidas

capacidades de gestión de datos y seguridad basadas en controles de datos dirigidos por el usuario,

y gracias a la ayuda de un equipo de profesionales expertos en seguridad y a la tecnología puntera que

ofrece . Akamai proporciona servicios y soluciones de seguridad en la nube y gestión de información

personal que permiten a las organizaciones satisfacer rápidamente los requisitos relativos al RGPD .

Gestión de datos de identidad en la nube

El RGPD traslada la responsabilidad de la protección de datos personales a las empresas que recopilan

y gestionan este tipo de información . La capacidad de garantizar privacidad y transparencia en todos

los procesos de gestión de datos es esencial para el cumplimiento de esta normativa .

Akamai Identity Cloud es una solución de identidad como servicio basada en la nube, también

conocida como gestión de acceso e identidades de clientes (CIAM) . Gracias a Identity Cloud, las

organizaciones pueden ceder a los usuarios finales el control sobre la creación, el uso y la gestión de

sus datos, al tiempo que se garantiza la protección de la información personal, la seguridad de los

datos y el cumplimiento de las normativas .

Identity Cloud engloba las áreas de registro, inicio de sesión, autenticación, inicio de sesión único,

control de acceso delimitado y gestión de preferencias y consentimiento, así como otras funciones

necesarias para recopilar, gestionar y proteger los datos personales que los usuarios finales envían con

el fin de utilizar los servicios de la organización .

4Gestión y protección de datos del RGPD Cómo Akamai Intelligent Edge Platform permite mitigar los riesgos de seguridad

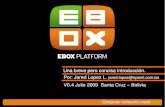

Figura 1: Arquitectura de referencia de Akamai Identity Cloud

Gestión de datos personales y de la organizaciónLas funciones de gestión de datos de Identity Cloud permiten a las organizaciones proporcionar a los

usuarios finales el control de sus datos al permitirles elegir la información que comparten . Los usuarios

pueden acceder y actualizar o corregir sus datos en todo momento y desde cualquier dispositivo .

Identity Cloud también posibilita a las organizaciones documentar el momento en el que los usuarios

proporcionan, actualizan o eliminan datos . Los registros correspondientes, incluidos los de auditoría,

están disponibles para fines de documentación y permiten a las organizaciones cumplir los requisitos de

responsabilidad del RGPD . Identity Cloud proporciona sólidos mecanismos de control de acceso que

admiten tanto el control de acceso basado en funciones (RBAC) como el control de acceso basado en

atributos (ABAC), y limita el acceso a los datos personales . Los controles detallados ayudan a mitigar la

proliferación de datos dañinos, como los permisos obsoletos, y a reducir la superficie de ataque .

Protección de cuentas de usuario finalIdentity Cloud proporciona control de acceso en el nivel de campo individual, lo que permite a las

organizaciones definir quién tiene derechos de acceso de lectura o escritura a los campos de registro

de usuario específicos . Gracias a la capacidad de otorgar un acceso limitado a la información, las

organizaciones aumentan la seguridad de los datos al reducir el riesgo de exposiciones accidentales .

El cifrado reforzado de los datos en tránsito y en reposo favorece aún más una protección de datos de

vanguardia .

Firewall de aplicaciones web

Protección contra DDoS

Gestión de bots

Aceleración del rendimiento

Navegadores

Aplicaciones móviles

Puntos de servicio

Internet de las cosas

Proveedores de identidad

Redes sociales

IdP especializados

Página de inicio de sesión alojada

o conectada mediante API

Dispositivos de clientes Seguridad en la nubeAkamai Identity Cloud

IDaaS | Disponibilidad global | SLA del 99,95 %

Registro al iniciar sesión

Control de acceso delimitadobasado en funciones (RBAC) | basado en atributos (ABAC)

Directorio en la nubeBase de datos central de perfiles con esquema flexible

Gestión de preferencias y consentimientoAutoservicio y consentimiento en contexto

Información de los clientesAnálisis y visualización de datos

Portal de atención al clienteAcceso delimitado para funciones de servicio

Protección del borde de Internet de Identity Cloud

Protección de terminales de identidad

Firewall de aplicaciones web

Protección contra DDoS

Aceleración del rendimiento

OpenID Connect API

Co

nect

ore

s d

e d

ato

s es

tánd

ar p

ara

solu

cio

nes

de

terc

ero

s | W

ebH

oo

ks

5Gestión y protección de datos del RGPD Cómo Akamai Intelligent Edge Platform permite mitigar los riesgos de seguridad

Las medidas de seguridad y protección de datos de Identity Cloud cuentan con las certificaciones

ISO 27001:2013, ISO 27018:2014 y CSA STAR de nivel 2, y cumplen los requisitos de la Ley de

Transferibilidad y Responsabilidad de Seguros Médicos de EE . UU . (HIPAA) .

Desarrollada y diseñada para cumplir requisitos estrictos de protección de datos, Identity Cloud constituye una herramienta clave para que las organizaciones implementen el principio de privacidad desde el diseño enunciado por el RGPD, con la seguridad de que los usuarios finales tienen el control de sus datos".Mayur Upadhyaya, director sénior de Akamai Identity Cloud, Akamai

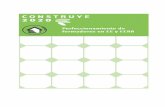

Figura 2: Funciones de Akamai Identity Cloud que cumplen los requisitos del RGPD

REQUISITOS DEL RGPD FUNCIONES DE AKAMAI IDENTITY CLOUD

Obtención y gestión del consentimientoArt . 4 (11), 7 (3) del RGPD

Recopila el consentimiento y proporciona opciones

de autoservicio a los usuarios para ver, modificar y

revocar el consentimiento .

Autorización parental para menores de 16 añosArt . 8 del RGPD

Protege frente a la aceptación de datos personales

de menores con función de clasificación por edades .

Derecho de acceso del interesadoArt . 15, 20 del RGPD

Proporciona un acceso sencillo y de autoservicio a

los registros de datos para los usuarios .

Derecho de rectificaciónArt . 5 (1) d, 16 del RGPD

Permite a los usuarios y representantes de servicio

editar registros de datos .

Derecho de supresión ("el derecho al olvido")Art . 17 del RGPD

Permite eliminar de forma segura los registros

de datos, incluida la eliminación de copias de

seguridad .

Mantenimiento de un registro de las actividades de tratamientoArt . 30 (2) del RGPD

Mantiene un registro auditable de todos los

cambios realizados en el registro de datos, así

como una descripción general de las medidas de

seguridad técnicas y organizativas .

Implementación de medidas de seguridad adecuadas al riesgoArt . 28, 32 del RGPD

Aplica las medidas de seguridad adecuadas para

proteger los datos personales que procesa Akamai

y la privacidad de los interesados afectados,

incluidas las medidas de seguridad indicadas

específicamente en el artículo 32, como el cifrado de

los datos personales en tránsito y en reposo .

“

6Gestión y protección de datos del RGPD Cómo Akamai Intelligent Edge Platform permite mitigar los riesgos de seguridad

Seguridad de los datos en la nube

Las organizaciones que procesan información personal deben, además, proteger los datos frente al

acceso no autorizado . El RGPD insta a las organizaciones a demostrar que los datos procesados se

protegen con las medidas de seguridad adecuadas .

La evaluación del impacto sobre la protección de datos (EIPD) es una potente herramienta de

evaluación que, en algunos casos, el RGPD considera necesaria para determinar el posible impacto

de las operaciones de procesamiento de datos . Para realizar una EIPD, una organización deberá

documentar en detalle una serie de factores, entre otros:

• Las operaciones de procesamiento de datos previstas .

• La necesidad y el alcance de estas operaciones .

• Una evaluación de los riesgos de filtración de datos asociados a las operaciones .

• Las medidas previstas para hacer frente a estos riesgos, incluidos los mecanismos y las medidas

de seguridad adoptados para garantizar la protección de los datos personales .²

El RGPD propone proteger los datos en función de los riesgos . No hay una fórmula fija que se pueda

aplicar a todos los casos: las obligaciones en lo que respecta a la seguridad de los datos se desarrollan

tras exhaustivos análisis de los riesgos inherentes a cada operación de procesamiento para cada uno

de los interesados . Si bien este enfoque ofrece la flexibilidad necesaria para que las organizaciones

puedan aplicar medidas razonables en función de los costes, la arquitectura del sistema y otros

factores, también exige una revisión en profundidad de la relación coste-beneficio y los riesgos de

todas las actividades relacionadas con los datos personales . En muchos casos, esta es una ardua tarea .

El grado de éxito con el que una organización pueda proporcionar prueba suficiente de la mitigación

eficaz de los riesgos dependerá del nivel de conocimiento que tenga de los riesgos significativos para

la privacidad, además de la eficiencia de las medidas de seguridad y gestión de datos que decida

aplicar en respuesta a los riesgos percibidos . El éxito depende también de la elección de partners

que conozcan las obligaciones en materia de seguridad y protección de datos y adopten las medidas

necesarias para gestionar y proteger sus propios datos y sistemas .

Akamai se compromete a que los interesados tengan el control de sus datos mediante la gestión

y protección de toda la información transmitida a través de su plataforma de última generación . El

programa de seguridad de la información para toda la empresa cumple el estándar ISO/IEC ISO 2700x

para la gestión de este ámbito . Akamai es evaluada cada año respecto a los controles de la norma

ISO 27001, ISO 27002 y los estándares del Programa Federal de Gestión de Autorizaciones y Riesgo

(FedRAMP) del gobierno de EE . UU . Además, la red de distribución de contenido de Akamai se revisa

anualmente para garantizar el cumplimiento de las Normas de Seguridad de Datos del Sector de

las Tarjetas de Pago e HIPAA . Akamai también se somete cada año a las auditorías e informes de los

Controles de Organizaciones de Servicio (SOC) 2 tipo 2 .

Las soluciones de seguridad de Akamai son compatibles con los requisitos del RGPD, al permitir a

las organizaciones gestionar el riesgo, provisionar pruebas, desplegar tecnología de vanguardia e

implementar una estrategia Zero Trust .

7Gestión y protección de datos del RGPD Cómo Akamai Intelligent Edge Platform permite mitigar los riesgos de seguridad

Solución basada en el riesgoLas aplicaciones web procesan un volumen importante de datos personales . Según el RGPD, las

organizaciones deben implementar las medidas técnicas y organizativas adecuadas para proteger

los datos personales que gestionan .3 Tales medidas incluyen el uso de tecnologías de seguridad

diseñadas para proteger las aplicaciones y los sitios web orientados a Internet de ataques dirigidos a

los datos personales .

El firewall de aplicaciones web (WAF) de Akamai combina prácticas recomendadas del sector, como

las establecidas por el Proyecto abierto de seguridad de aplicaciones web (OWASP), con mecanismos

inteligentes de puntuación para identificar el tráfico de ataques .4 Además, los expertos en seguridad

de Akamai supervisan continuamente la Web en busca de nuevos ataques con una visibilidad

inigualable del tráfico online .

Por su diseño, el WAF de Akamai es un servicio de protección contra amenazas basado en riesgos .

Orientado a grupos de riesgo, el WAF mitiga de forma inmediata y eficiente los riesgos asociados

incluso a los ataques más complejos dirigidos a la capa de aplicación . Con el WAF de Akamai, las

organizaciones pueden demostrar que han aplicado las medidas pertinentes para proporcionar

protección contra amenazas conocidas y desconocidas .

El tráfico de la interfaz de programación de aplicaciones (API) está aumentando en Akamai Intelligent

Edge Platform, y los riesgos asociados a las API con protección insuficiente son un área que requiere

una atención especial, según las 10 principales vulnerabilidades establecidas por OWASP . El WAF

de Akamai protege el tráfico de API para blindar tanto las API RESTful como los servicios web XML

tradicionales, lo que mitiga los ataques distribuidos de denegación de servicio (DDoS) y el robo de

datos causados por ataques de frecuencia excesiva, POST lento, manipulación de parámetros y de

tipo intermediario (Man-in-the-Middle) . Asimismo, es capaz de adaptarse a las necesidades de los

propietarios de activos de información y editores de API de mayor tamaño al proporcionar análisis,

informes de confirmación de valor e integración de gestión de eventos e información de seguridad .

Demostrar que se han aplicado las prácticas recomendadas de un proveedor de renombre como

parte de un sistema de gestión de seguridad de la información constituye un paso clave en la

mitigación de riesgos . Además, la capacidad de mostrar que se han implementado las medidas de

seguridad adecuadas ayuda a satisfacer los requisitos de la autoridad de protección de datos (APD) .

Provisión de pruebasEn el caso de que se produzca una infracción de seguridad que requiera la notificación de la pérdida

de datos personales a una APD, es fundamental aportar pruebas de las medidas que se hubieran

adoptado hasta el momento para controlar el incidente, así como los procedimientos de mitigación

planificados para garantizar un impacto mínimo en el futuro .

Para que las medidas de seguridad sean eficaces, deben revisarse constantemente con respecto a las

amenazas nuevas y en evolución . Akamai Security Optimization Assistance ayuda a las organizaciones

a responder al panorama de amenazas en constante evolución y a proporcionar pruebas de que se

han previsto y mitigado los riesgos gracias a la creación y aplicación de reglas WAF eficaces .

8Gestión y protección de datos del RGPD Cómo Akamai Intelligent Edge Platform permite mitigar los riesgos de seguridad

Akamai proporciona informes y evaluaciones completos con el tipo, la cantidad y la probabilidad de ataque en un determinado periodo . Como parte de los servicios WAF de Akamai, un experto en seguridad revisa de forma proactiva las políticas de seguridad y aporta sugerencias para ir adaptando las reglas WAF específicas del negocio de una organización .

Uso de tecnología innovadoraSegún el RGPD, se consideran medidas de seguridad adecuadas aquellas que tienen en cuenta la innovación, el coste de implementación, el alcance, el contexto y los fines del procesamiento de los datos personales, y valoran estos factores con respecto a los riesgos e impacto en los derechos y libertades de los individuos .5 La organización utilizará las prácticas recomendadas del sector como guía para determinar medidas apropiadas y equilibradas .

Los ataques DDoS, junto con vectores de ataque a la capa de aplicación, como el ataque de inyección SQL (SQLi), la inclusión de archivos locales (LFI), la inclusión remota de archivos (RFI) y los scripts de sitios (XSS), son una combinación peligrosa y suponen un alto riesgo de robo y fuga de datos personales . Con bastante frecuencia, las empresas recurren a la instalación en su centro de datos en la nube de soluciones independientes y en silos de diferentes proveedores, lo que genera retrasos y respuestas ineficaces .

Mientras las aplicaciones y el personal están ocupados y se genera multitud de incidentes, existe la posibilidad de que se lance un ataque y se robe información confidencial específica. Los datos personales solo se pueden proteger de forma eficaz mediante una solución que proteja contra ataques DDoS y ataques a la capa de aplicación de forma homogénea y coordinada".Gerhard Giese, responsable sénior de Arquitectura de Seguridad en la Nube de EMEA, Akamai

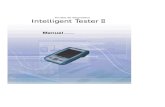

Figura 3: Rendimiento y seguridad desde el borde de Internet, en el que la escalabilidad importa.

WAFWAF

WAF

WAF

WAF

WAF

WAFWAF

FastDNS

Origen de la

aplicación

Cliente

Reputación

“

9Gestión y protección de datos del RGPD Cómo Akamai Intelligent Edge Platform permite mitigar los riesgos de seguridad

Como parte de Akamai Intelligent Edge Platform, el WAF de Akamai está pensado para ofrecer contenido al cliente, un usuario que solicita un determinado contenido web, a través del mejor nodo del borde de Internet . En muchos casos, el mejor nodo del borde de Internet de Akamai es el más próximo al usuario que solicita su contenido web .

Akamai Intelligent Edge Platform consta de una red mundial de más de 240 000 servidores en el borde de 1700 redes de más de 130 países . Los atacantes se detienen en el borde de la red, no solo antes de que el ataque llegue al sitio web o a la aplicación de la organización, sino antes de que llegue al servidor o centro de datos de la empresa, donde la absorción de un ataque a gran escala se convierte en una tarea realmente compleja . Sin necesidad de realizar costosas inversiones en equipos ni de asumir los costes impredecibles de las soluciones híbridas, el WAF de Akamai se instala en miles de nodos en el borde de Internet, de manera que los ataques se absorben y mitigan sin coste adicional para la organización . Los ataques DDoS a la capa de aplicación y los ataques que utilizan puertos distintos al 80 o 443 se detienen inmediatamente en el nodo del borde de Internet de Akamai .

Las reglas WAF adaptadas a cada organización se implementan rápidamente en miles de nodos del borde de Internet relevantes, a fin de garantizar la seguridad de los recursos web de todo el mundo . Este innovador enfoque sitúa a Akamai en una posición privilegiada para proteger toda la cadena de procesamiento y distribución de la información personal del negocio digital de cualquier organización .

La eficacia del WAF de Akamai se puede incrementar incorporando la reputación de las direcciones IP que acceden a los recursos web de una organización . Cada trimestre, la base de datos de Client Reputation de Akamai registra 1000 millones de direcciones IP . Un pequeño porcentaje de estas direcciones son maliciosas y se pueden bloquear mediante reglas WAF . A diario, se analizan cientos de millones de direcciones IP para identificar posibles actividades maliciosas . La eficacia de los controles de seguridad es una parte importante del cumplimiento del RGPD .6 El enfoque de Akamai en cuanto a WAF se traduce en una eficacia cuantificable, en la mayoría de los casos, con un porcentaje de precisión de más del 95 % .

El robo de credenciales puede llevar fácilmente a la pérdida de datos personales confidenciales . Los usuarios tienden a elegir contraseñas sencillas que pueden recordar con facilidad y reutilizarlas para todas sus cuentas . Si se roban, quedan expuestos varios orígenes de datos . Las botnets complejas acceden a sitios web de todo el mundo de forma rápida y automática con las credenciales robadas . Akamai mitiga estos riesgos con capacidades de gestión de bots dedicadas . Valiéndose de algoritmos avanzados de aprendizaje automático diseñados para detectar y mitigar la actividad de los bots, Akamai Bot Manager, solución instalada en los nodos del borde de Internet de Akamai, inspecciona y rechaza el tráfico que trata de acceder a los recursos web .

Implementación de una estrategia de seguridad empresarial Zero TrustImplementar una estrategia de seguridad empresarial Zero Trust ayuda a las organizaciones a cumplir los requisitos del RGPD y a reducir el coste asociado . El modelo Zero Trust se basa en el concepto de no hacer distinción entre el tráfico de red interno y el externo . Como su nombre indica, no se debe confiar en nada ni en nadie dentro o fuera de la red de una organización hasta que la verificación se realice correctamente .

10Gestión y protección de datos del RGPD Cómo Akamai Intelligent Edge Platform permite mitigar los riesgos de seguridad

Figura 4: El modelo Zero Trust aísla las aplicaciones que contienen datos personales confidenciales.

En primer lugar, es necesario otorgar acceso específico, que debe confirmar un sistema de gestión

centralizado, a cada recurso; además, el tráfico se debe supervisar e inspeccionar en todo momento .

Por otro lado, se debe adoptar un enfoque de servicios aislados, en lugar del diseño clásico de la red

perimetral . El acceso a través de un perímetro de nube aísla las aplicaciones de Internet y mantiene a los

usuarios no autorizados fuera de la red empresarial . Con Akamai Intelligent Edge Platform, solo se puede

acceder a los datos personales y de las aplicaciones mediante la plataforma, que oculta la infraestructura

y los recursos de la empresa para proteger los datos personales dentro y fuera de las instalaciones . La

capacidad de segmentar y aislar aplicaciones y datos, junto con el registro de acceso completo, facilita la

realización de auditorías o EIPD, así como la identificación de incidentes de seguridad .

Una estrategia Zero Trust se extiende a los usuarios y sus dispositivos . Akamai inspecciona el

contenido de los paquetes de datos y supervisa y registra cada una de las acciones que llevan a

cabo los usuarios, lo que proporciona a las organizaciones una visibilidad completa del tráfico de

red . Asimismo, se garantiza la realización de registros de auditoría de la actividad de proveedores y

empleados, lo que simplifica la documentación necesaria para cualquier EIPD o auditoría .

Dado que la gran mayoría de los ataques maliciosos utilizan un sistema de nombres de dominio (DNS)

en todas las fases de intrusión, es esencial no solo supervisar las solicitudes de DNS ligadas a Internet,

sino también utilizar el DNS como un punto de control empresarial . El perímetro de nube inspecciona

y evalúa todas las solicitudes de DNS: si se hace clic en un enlace poco fiable procedente de un

intento de phishing o ransomware, bloquea la solicitud para prevenir de forma proactiva el malware y

la exfiltración basada en DNS en toda la organización . Solo entrega aplicaciones y datos a usuarios y

dispositivos autorizados y autenticados, sin confiar en ellos hasta verificarlos previamente .

dUsuario

Mantenga la administración de un solo usuario

Internet Empresa

Cree registros de auditoría

Perímetro definido

por softwareDMZ en la nube

Ninguna huella de ataque

Aplicación A

Aplicación B

Aplicación C

11Gestión y protección de datos del RGPD Cómo Akamai Intelligent Edge Platform permite mitigar los riesgos de seguridad

Conclusión

El RGPD requiere pruebas de un enfoque basado en el riesgo para la gestión y la seguridad de los datos . Todas las organizaciones que procesan datos personales en la UE deben poder demostrar que han aplicado las medidas adecuadas para procesar y proteger los datos personales que gestionan .

Akamai Intelligent Edge Platform llega a todas partes, desde la empresa a la nube, para garantizar a nuestros clientes y a sus negocios la máxima eficacia, rapidez y seguridad . Gracias a la experiencia en seguridad y gestión de datos de Akamai, los clientes gestionan y protegen sus activos digitales, incluidos los datos personales, frente a la pérdida y el acceso inapropiado . Akamai se compromete a ayudar a las organizaciones a gestionar sus datos y a mitigar los riesgos de seguridad subyacentes conforme al RGPD . Para obtener más información, visite www .akamai .com/gdpr .

Autores:

Anna Schmits, responsable de Protección de Datos de EMEA, Akamai

Sven Dummer, Marketing de Productos de Identity Cloud, Akamai

Fuentes:

1) Hodge, Neil . "What we can learn from the biggest GDPR fines so far", Compliance Week, 19 de julio de 2019 . Disponible en: https://www .complianceweek .com/gdpr/what-we-can-learn-from-the-biggest-gdpr-fines-so-far/27431 .article

2) Artículo 35 (7) (d) del RGPD . Disponible en: https://iapp .org/resources/article/the-eu-general-data-protection-regulation/#A35

3) Artículos 24 (1) y 32 (1) del RGPD . Disponible en: https://iapp .org/resources/article/the-eu-general-data-protection-regulation/#A24 y

https://iapp .org/resources/article/the-eu-general-data-protection-regulation/#A32

4) "Cómo mejorar con Akamai las prácticas de seguridad para mitigar los 10 principales riesgos según OWASP", noviembre de 2018 . Disponible en: https://www .akamai .com/es/es/multimedia/documents/white-paper/how-akamai-augments-your-security-practice-to-mitigate-the-owasp-top-10-risks .pdf

5) Artículos 25 (1) y 32 (1) del RGPD . Disponible en: https://iapp .org/resources/article/the-eu-general-data-protection-regulation/#A25 y https://iapp .org/resources/article/the-eu-general-data-protection-regulation/#A32

6) Artículo 32 (1d) del RGPD . Disponible en: https://iapp .org/resources/article/the-eu-general-data-protection-regulation/#A32

Akamai garantiza experiencias digitales seguras a las empresas más importantes del mundo . La plataforma inteligente de Akamai en el Edge llega a todas partes, desde la empresa a la nube, para garantizar a nuestros clientes y a sus negocios la máxima eficacia, rapidez y seguridad . Las mejores marcas del mundo confían en Akamai para lograr su ventaja competitiva gracias a soluciones ágiles que permiten destapar todo el potencial de sus arquitecturas multinube . En Akamai mantenemos las decisiones, las aplicaciones y las experiencias más cerca de los usuarios que nadie; y los ataques y las amenazas, a raya . La cartera de soluciones de seguridad perimetral, rendimiento web y móvil, acceso empresarial y distribución de vídeo de Akamai está respaldada por un servicio de atención al cliente y análisis excepcional, y por una supervisión ininterrumpida, durante todo el año . Para descubrir por qué las marcas más importantes del mundo confían en Akamai, visite www.akamai.com o blogs.akamai.com, o siga a @Akamai en Twitter . Puede encontrar los datos de contacto de todas nuestras oficinas en www.akamai.com/locations . Publicado en octubre de 2019 .