Control de Dispositivos

Click here to load reader

Transcript of Control de Dispositivos

UNIVERSIDAD POLITÉCNICA SALESIANA

SEDE GUAYAQUIL

FACULTAD DE INGENIERÍAS

Proyecto Final previo a la obtención del título de:

INGENIERO DE SISTEMAS

Oscar Michael Santistevan Guerrero

INGENIERO ELECTRÓNICO

Rubén Armando Puma Rodríguez

Roger Manuel Córdova Castillo

TEMA:

CONTROL INDUSTRIAL POR DISPOSITIVOS MÓVILES.

AUTORES

DIRECTOR

Ing. Raúl Álvarez.

Guayaquil, Agosto 7 del 2008

I

A U T O R Í A

Las ideas y contenidos expuestos en el presente proyecto, son de exclusiva

responsabilidad de los autores.

f.......................................................

Roger Manuel Córdova Castillo

f.......................................................

Rubén Armando Puma Rodríguez

f.......................................................

Oscar Michael Santistevan G.

Guayaquil, Agosto 7 del 2008

II

D E D I C A T O R I A

Al Ser Supremo que me inspiro en esta larga y difícil vida estudiantil, a mis queridos padres por sus principios, valores y apoyo incondicional, a mis hermanas, y aquel ser que me enseñó y me enseña a salir adelante siempre. Para todos ellos dedico este pequeño paso en mi vida profesional.

Roger

Este trabajo va dedicado con gran gratitud a todas aquellas personas que en su momento supieron apoyarme en mi fase estudiantil así como a mi madre que es pilar fundamental y motivo de superación para la culminación de mi carrera, a Dios que es el dador de sabiduría y a aquella persona especial que siempre estuvo y se mantiene junto a mí.

Ruben

A mi querida madre. A mi esposa quien incondicionalmente me brinda todo su apoyo.

Oscar

III

A G R A D E C I M I E N T O

A todo ese cuerpo docente con espíritu salesiano que

entregaron incondicionalmente su sabiduría, para

formarnos como personas de bien, y grandes

profesionales.

Roger Córdova C.

Rubén Puma R.

Oscar Santistevan G.

IV

CONTENIDO.

DECLARATORIA DE RESPONSABILIDAD

DEDICATORIA

AGRADECIMIENTO

ÍNDICE GENERAL

ÍNDICE DE FIGURAS

ÍNDICE DE TABLAS

1.- FUNDAMENTOS Y CONOCIMIENTOS GENERALES DEL HARDWARE Y COMUNICACIONES.

2.- HERRAMIENTAS DE DESRROLO PARA DISPOSITIVOS MÓVILES.

3.- DESARROLLO DEL PROYECTO: CONTROL INDUSTRIAL POR DISPOSITIVOS MÓVILES.

4.- BIBLIOGRAFÍA

5.- ANEXOS

6.- VOCABULARIO TÉCNICO

V

ÍNDICE GENERAL: 1. CAPÍTULO I:

Fundamentos y Conocimientos Generales de Hardware y Comunicación.

1.1 Introducción. ....................................................................................................... 1

1.1.1 Puerto Paralelo. ............................................................................................ 2

1.1.1.1 Historia. ................................................................................................. 2

1.1.1.2 Evolución .............................................................................................. 2

1.1.1.3 Registro del puerto paralelo. ............................................................... 4

1.1.1.4 Esquema interno del puerto paralelo. .................................................... 5

1.1.1.5 Conector del puerto paralelo. ................................................................ 5

1.1.1.6 Funcionamiento ..................................................................................... 6

1.1.2 Puerto Serie. ................................................................................................. 7

1.1.2.1 Historia. ................................................................................................. 9

1.1.2.2 Registro del puerto serie. ................................................................... 10

1.1.2.3 Conector del puerto serial. .................................................................. 10

1.1.2.4 Funcionamiento ................................................................................... 11

1.1.2.4.1 Formas de transmisiones serie: ..................................................... 12

1.1.2.4.2 Servicios BIOS de puerto serie .................................................... 14

1.1.2.5 Características Eléctricas. ................................................................... 15

1.1.2.6 Estándares ........................................................................................... 16

a.- Estándar RS-422 ..................................................................................... 16

b.- Estándar RS-485 .................................................................................... 17

1.1.2.7 Protocolos. ........................................................................................... 18

1.1.2.7.1 Protocolos Industriales: ................................................................ 18

a.- Protocolos ASCII. ............................................................................... 19

b.- Protocolo HART ................................................................................. 20

c.- Protocolo Modbus ............................................................................... 21

d.- Protocolo Bristol BSAP ...................................................................... 23

1.1.2.7.2 Protocolos de Comunicación. ....................................................... 24

a.- Protocolo BSC .................................................................................... 24

b.- Protocolo DDCMP ............................................................................. 25

c.- Protocolo HDLC ................................................................................. 26

1.1.3 Puerto USB. ............................................................................................... 26

1.1.3.1 Historia del puerto USB ...................................................................... 29

VI

1.1.3.2 Características generales del USB ..................................................... 31

a.- Fácil uso para los usuarios: .................................................................... 31

b.- Flexibilidad ............................................................................................ 31

c.- Ancho de banda isócrono ....................................................................... 31

d.- Robustez ................................................................................................. 32

e.- Implementación de bajo coste ................................................................ 32

1.1.3.3 Versiones del USB ............................................................................. 32

a.- Versión 1.0 ............................................................................................. 32

b.- Versión 1.1 ............................................................................................. 33

c.- Versión 2.0 ............................................................................................. 34

d.- Versión USB OTG ................................................................................. 36

e.- Versión 3.0 ............................................................................................. 38

1.1.3.4 Topología del bus ............................................................................... 39

1.1.3.4.1 La capa física ............................................................................... 40

a.- El host USB ........................................................................................ 41

b.- El controlador del host........................................................................ 42

c.- Dispositivos USB................................................................................ 43

1.1.3.4.2 La capa lógica .............................................................................. 45

1.1.3.4.3 La relación "Software del cliente-función" ................................ 46

1.1.3.5 Tipos de transferencias ........................................................................ 46

a.- Transferencias de control ....................................................................... 47

b.- Transferencias isócronas ........................................................................ 48

c.- Transferencias de interrupción ............................................................... 48

d.- Transferencias de bultos ("Bulk") .......................................................... 49

1.1.3.6 Parte Eléctrica del USB. ...................................................................... 49

a.- Identificación de la velocidad del dispositivo ........................................ 49

b.- Codificación de datos ............................................................................. 50

c.- Relleno de bits ........................................................................................ 50

d.- Sync ........................................................................................................ 50

e.- EOP ("End Of Packet") .......................................................................... 51

1.1.3.7 Parte Mecánica del USB. ................................................................... 51

a.- Cable estándar de quita y pon................................................................. 52

b.- Cable fijo de velocidad alta y media ...................................................... 52

c.- Cable fijo de velocidad baja ................................................................... 53

VII

1.1.3.8 Icono USB. ......................................................................................... 53

1.1.4 Radio Frecuencia. ...................................................................................... 53

1.1.4.1 El Espectro Electromagnético ............................................................. 54

1.1.4.2 Redes Inalámbricas ............................................................................. 55

1.1.4.2.1 Modo Ad Hoc ............................................................................... 57

1.1.4.3 Módulos de Radio Frecuencia ............................................................. 57

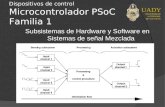

1.1.5 Micro controladores. .................................................................................. 59

1.1.5.1 Historia ................................................................................................ 60

1.1.5.2 Partes de un micro controlador ........................................................... 60

1.1.5.3 Aplicaciones ........................................................................................ 61

1.1.5.4 Volúmenes de Ventas. ......................................................................... 63

2. CAPÍTULO II:

HHeerrrraammiieennttaass ddee ddeessaarrrroolllloo ppaarraa ddiissppoossiittiivvooss mmóóvviilleess..

2.1 Introducción al J2ME ....................................................................................... 64

2.2 Configuración ................................................................................................... 64

2.3 Perfiles .............................................................................................................. 65

2.4 MIDLet ............................................................................................................. 66

2.5 Herramienta Netbeans ...................................................................................... 67

2.5.1 Características del Netbeans 6.0 ................................................................ 67

2.5.2 Más fácil instalación y la actualización. .................................................... 69

2.5.3 Swing GUI desarrollo ................................................................................ 70

2.5.4 Perfiles. ...................................................................................................... 71

2.6 Web y Java EE. ................................................................................................ 72

2.7 Mobility ............................................................................................................ 74

2.8 SOA .................................................................................................................. 75

2.9 UML. ................................................................................................................ 77

2.10 Visual Biblioteca API. .................................................................................... 81

2.11 Dispositivos Móviles ...................................................................................... 81

a.- Computadoras de Mano ................................................................................. 81

b.- Teléfonos Celulares ....................................................................................... 81

2.11.1 Computadoras de Mano ........................................................................... 81

2.12 WIFI ............................................................................................................... 83

2.12.1 Seguridad WIFI........................................................................................ 84

VIII

a.- Open Autentication. .................................................................................. 84

b.- Shared Key Authentication. ....................................................................... 84

c.- Validación de estaciones basada en dirección MAC ................................. 85

2.12.2 WEP ......................................................................................................... 85

3. CAPÍTULO III:

Desarrollo del Proyecto Control Industrial por dispositivos móviles..

3.1 Antecedentes .................................................................................................... 86

3.2 Elementos de un sistema de control ................................................................. 86

3.3 Motivación. ....................................................................................................... 88

3.4 Relaciones. ....................................................................................................... 88

3.5 Objetivos de la Tesis. ....................................................................................... 89

3.5.1 Objetivos Específicos. ............................................................................... 89

3.6 Trabajo Propuesto ............................................................................................. 89

3.7 Nuestro Sistema ................................................................................................ 90

3.7.1 Arquitectura del Sistema. ........................................................................... 91

3.7.2 Descripción general del proceso. ............................................................... 92

3.8 Hardware del sistema ....................................................................................... 94

3.8.1 Control por USB. (Adquisición y control de variables discretas.) ............ 94

3.8.1.1 Instalando Driver’s .............................................................................. 95

a.- Firmware del PIC. .................................................................................. 95

b.- Firmware del Software. .......................................................................... 97

3.8.1.2 Circuito PIC-USB. .............................................................................. 98

3.8.2 Comunicación por Radio Frecuencia de las variables. .............................. 99

3.8.2.1 Transmisor para un enlace de RF ...................................................... 100

3.8.2.2 Receptor para un enlace de RF.......................................................... 101

3.8.2.3 Receptor-Emisores en módulo PC-USB ........................................... 101

3.8.2.4 Receptor-Emisores en módulo Sistema a Controlar. ........................ 102

3.8.2.5 Detalles Técnicos HT-12D / HT-12E ............................................... 102

3.8.3 Sistema a controlar................................................................................... 103

3.8.3.1 Tanque Principal. .............................................................................. 104

3.8.3.2 Adquisición de temperatura. ............................................................. 105

3.8.3.3 Control Bombas y confirmación bombas. ......................................... 108

IX

3.8.3.4 Sistema Remoto. ............................................................................... 109

3.8.3.5 Variables de Status. ........................................................................... 110

3.8.3.6 Control Principal. .............................................................................. 112

3.8.3.7 Fuente de Alimentación .................................................................... 113

3.9 Firmware del Sistema .................................................................................... 113

3.9.1 Introducción a Visual Basic ..................................................................... 113

3.9.1.1 Características Generales de Visual Basic ........................................ 114

3.9.1.2 Nociones de visual Basic .................................................................. 115

3.9.1.3 Entornos de desarrollo ...................................................................... 115

3.9.2 Descripción del Sistema........................................................................... 116

3.9.2.1 Descomposición en subsistemas. ...................................................... 116

3.9.2.2 Diseño de objetos. ............................................................................. 117

3.9.3 Herramientas de desarrollo ...................................................................... 118

3.9.3.1 Configuraciones ODBC Para MySQL .............................................. 118

3.9.3.2 Instalación de Componentes LabView.............................................. 119

3.9.3.3 Componentes utilizados en el firmware. ........................................... 122

3.9.3.4 Creación de archivo RPT mediante Crystal Report .......................... 125

3.9.4 Descripción del entorno de desarrollo en Visual Basic ........................... 128

3.9.4.1 Justificación del Firmware y su funcionamiento .............................. 128

3.10 Software y Desarrollo del Móvil. ................................................................. 132

3.10.1 Sistema MCC ......................................................................................... 133

a.- Monitoreo ................................................................................................. 133

b.- Control ..................................................................................................... 133

c.- Chat .......................................................................................................... 133

3.10.2 Arquitectura del Sistema Controlado por Dispositivos Móviles ........... 133

3.10.3 Aplicación Web, Conexión a la Base de Datos ..................................... 134

3.10.4 Creación de WebService ........................................................................ 144

3.10.5 Consumir WebServices.......................................................................... 146

4.BIBLIOGRAFÍA:

4.1 Direcciones Electrónica……………………….………………………....149

4.2 Libros…………….…..…..……………………………………….……...150

X

5. ANEXOS:

ANEXO A ................................................................................................................ 151

A.1 Descripción del capítulo ........................................................................... 151

A.2 Introducción a las interfaces de usuario ................................................... 151

A.3 Descripción de Interfaces Por módulos .................................................... 152

A.3.1 Login Acceso De clave ......................................................................... 152

A.3.2 Sistema de Monitoreo ........................................................................... 153

A.3.3 Consulta por Dispositivo....................................................................... 156

A.3.4 Consulta Monitoreo por usuario ........................................................... 157

A.3.5 Consulta Monitoreo de Encendido y Apagado ..................................... 157

A.3.6 Mantenimiento de Usuario .................................................................... 158

A.3.7 Mantenimiento de Dispositivos .............................................................. 158

A.3.8 Eventos de Suceso................................................................................. 159

A.3.9 Eventos de Alertas ................................................................................ 160

A.3.10 Ventana Cascada ................................................................................... 160

A.3.11 Ventana Mosaico .................................................................................. 161

A.3.12 Ventana Vertical ................................................................................... 161

A.3.13 Ayuda del Sistema ................................................................................ 162

A.3.14 Acerca de Carolina ................................................................................ 162

ANEXO B ................................................................................................................ 163

B.1 Descripción del capítulo ........................................................................... 163

B.2 Introducción a las interfaces de usuario .................................................... 163

B.2.1 Inicio de Sesión de usuario. .................................................................. 164

B.2.2 Monitoreo .............................................................................................. 166

B.2.3 Control................................................................................................... 167

B.2.4 Chat ....................................................................................................... 168

ANEXO C ................................................................................................................ 169

C.1 Descripción del Módulo VBMPUSBAPI.bas ................................................ 169

C.2 Descripción de funcionamiento por formularios ........................................... 175

C.2.1MDI (FRMAIN) ....................................................................................... 178

XI

C.2.2 SISTEMA ................................................................................................ 181

C.2.3 CONSULTAS ......................................................................................... 201

C.2.4 MANTENIMIENTO ............................................................................... 209

C.2.5 EVENTOS............................................................................................... 214

C.2.6 Ayuda ...................................................................................................... 219

ANEXO D ................................................................................................................ 222

D.1 Aplicación Web ............................................................................................. 223

D.2 Aplicación Móvil ........................................................................................... 234

ANEXO E ................................................................................................................ 253

E.1 PROGRAMA DEL PIC 18F4550 .................................................................. 254

E.2 PROGRAMA DEL PIC 16F877 .................................................................... 257

E.2 PROGRAMA DEL PIC 16F870 (Celular) .................................................... 263

ANEXO F ................................................................................................................ 266

F.1 Introducción ................................................................................................... 266

F.2 Análisis ........................................................................................................... 266

F.3 Modelo Entidad-Relación .............................................................................. 267

F.4 Dirección de Datos ......................................................................................... 268

ANEXO G ................................................................................................................ 274

G.1 Diagramas DFD ............................................................................................. 274

G1.2 Control de Dispositivos ........................................................................... 275

G.2 Diagramas IPO .............................................................................................. 276

G2.1 Diagrama IPO Detallado Monitoreo ........................................................ 277

G2.2 Diagrama IPO Detallado Control............................................................. 278

G2.3 Diagrama IPO Detallado Chat ................................................................. 279

G.3 Diagramas de Jerarquía ................................................................................. 280

ANEXO H………………………………………………………………………….279

H.1 Costo materiales eléctricos de maqueta y tubería…………….……….........279

H.2 Costos componentes electrónicos…………………………………………..280

XII

H.3 Costo Total………………………………………………………………….282

5. VOCABULARIO TÉCNICO:

5.1Glosario…………………………………………………………………………283

5.2 Vocabulario…………………………………………………………………….288

XIII

ÍNDICE DE FIGURAS.

Capítulo I.

1.1: Dispositivos conectados por RS-232 hacia una red Ethernet……..…….. 1

1.2 Esquema interno del puerto paralelo5………….…………………..…….. 5

1.3 Conector DB-25…………………………………………………….…….. 5

1.4 Télex.………………………………………………………………..…….. 9

1.5 Conector DB-9……………………………………………………………. 10

1.6 NS16550D.……………………………………………………………….. 11

1.7 Transmisión Síncrona…………………………………………………….. 13

1.8 Recepción Síncrona……………………………………………………….. 13

1.9 Transmisión Asíncrona…………………………………………….…….. 14

1.10 Recepción Asíncrona……………………………………………..…….. 14

1.11 Niveles de Voltaje……………………………………………………….. 15

1.12 Niveles de Tensión………………………………………………..…….. 15

1.13 Conexión DB-9………………………………………………………….. 16

1.14 Ilustración de Conexión de equipos RS-232 hacia Ethernet……..…….. 16

1.15 Ilustración de Conexión de equipos RS-422 a otros equipos…….…….. 17

1.16 Conectividad RED RS-485………………………………………..…….. 17

1.17 Esquema de conexión de enlace entre PC y PLC……………………….. 18

1.18 Ejemplo práctico de conectividad por protocolo ASCII………….…….. 19

1.19 Ejemplo práctico de conectividad por protocolo ASCII………………... 21

1.20 Aplicación práctica de una RED RS-485 hacia Ethernet…..………….. 22

1.21 Modulo de comunicación MODBUS por Radio……………………….. 23

1.22 Ejemplo práctico de conectividad por protocolo ASCII……………….. 23

1.23 Aplicación Integral………………………………………………..…….. 24

1.24 enlace mediante Protocolo BSC…………………………………..…….. 25

1.25 Velocidades de transmisión……………………………………….…….. 26

1.26 Conexión dispositivos por el puerto USB. ………………………..…….. 27

1.27 Logo Conexión USB OTG………………………………………..…….. 36

1.28 Ejemplos Conexión USB OTG………………………………………….. 36

1.29 Conector USB 2.0……………………………………………………….. 38

1.30 Conector USB 3.0……………………………………………………….. 38

1.30 Mini conector USB 3.0………………………………………………….. 38

1.31 Topología del bus……………………………………………………….. 39

1.31 División de la topología del bus………………………………….……… 40

XIV

1.31.1: Cable USB…………………………………………………………….. 52

1.31.2: Cable USB Fijo……………………………………………….……….. 52

1.32: Estructura interna del cable USB………………………………....…….. 53

1.32.1 El espectro electromagnético…………………………………..……… 54

1.32.2 Frecuencia de operación………………………………………………. 55

1.33: Esquema de redes Wireless…………………………………………….. 56

1.34: Velocidad de redes Wireless…………………………………………… 56

1.35: Topología WLan………………………………………………….…….. 57

1.35.1: Modulo Transmisor…………………………………………….…….. 57

1.35.2: TWS-434………………………………………………….………….. 58

1.35.3: Modulo Receptor. ……………………………………………….…… 58

1.35.4: RWS-434……………………………………………….……………. 59

1.36: Grafica del primer integrado…………………………………………… 60

1.37: Parte del microprocesador…………………………………………….. 60

1.38: Grafica de iteración……………………………………………………. 62

1.39: Diagrama bloques Proceso Industrial. ……………………………….. 62

1.40: Ejemplo usos de los microcontroladores. …………………………….. 63

1.41: Distribución de los Microcontroladores. ……………………………… 63

Capítulo II.

2.1: Programando en Netbeans. ……………………………………………… 67

2.2: Ejemplo de código en Netbeans……………………………………….… 68

2.3: Ventana de proyectos en Netbeans………………………………………. 69

2.4: Ejemplo de Aplicación Con Base de Datos……………………………… 70

2.5: Creando un proyecto nuevo……………………………………………… 71

2.6: Interfaz de Netbeans……………………………………………………... 72

2.7: Desarrollo de un proyecto……………………………………………….. 73

2.8: Referencias en Netbeans…………………………………………………. 75

2.9: Abrir un proyecto………………………………………………………... 76

2.10: Trabajando en el proyecto…………………………………………….... 76

2.11: Ventana de opciones……………………………………………............ 78

2.12: Test de parámetros…………………………………………….............. 78

2.13: Trabajando con clases…………………………………………….......... 79

2.14: Variables……………………………………………............................. 79

XV

2.15: Configuración Variables……………………………............................. 80

2.16: Arquitectura de un modulo…………………………….......................... 80

2.17: Ventana General…………………………….......................................... 80

Capítulo III.

86 3.1: Elementos Sistema de control……………………………........................ 87

3.2: Tipo de Señales…………………………….............................................. 87

3.3: Esquema de nuestro Sistema……………….............................................. 91

3.4: Descripción de Nuestro Sistema 92……………….................................... 92

3.5: Descripción del PIC 18F4550………………............................................. 95

3.6: Instalación del PIC………………............................................................. 96

3.7: Periférico conectado………………........................................................... 97

3.8: Diagrama del circuito PIC-USB………………......................................... 98

3.9: Principio de funcionamiento……………….............................................. 99

3.10: Modulo de Transmisión………………................................................... 100

3.11: Modulo de Transmisión………………................................................... 100

3.12: Fuente externa de pulsos.………………................................................ 102

3.13: Sistema de Llenado y Vaciado………………........................................ 103

3.14: Esquema general Control de Bombas…………...................................... 103

3.15: Esquema general Control de Bombas……….......................................... 104

3.16: Esquema general Control de Bombas……….......................................... 105

3.17: Diagrama flujo Temperatura………....................................................... 106

3.18: Etapa encendido-apagado bombas………............................................. 108

3.19: Sistema Remoto………......................................................................... 109

3.20: Variables del Sistema………................................................................ 110

3.21: Control Principal………........................................................................ 111

3.22: Fuente de Alimentación………............................................................. 112

3.23: Modulo del firmware……….................................................................. 115

3.24: Secuencia del Firmware……….............................................................. 116

3.25: Instalación del Driver ODBC………..................................................... 117

3.26: Gráficos de LabVIEW………................................................................ 119

3.27: Agregar componente de LabVIEW………............................................ 120

3.28: Utilización del componente de LabVIEW sobre VB 6.0…..................... 120

3.29: TexBox………..........................................………................................... 121

XVI

3.30: Label………..........................................………....................................... 121

3.31: CommandButton.........................................……….................................. 121

3.32: Toolbar..…..………..........................................………............................. 121

3.33 CWSlide………..........................................………................................... 121

3.34: RichTextBox………..........................................………........................... 122

3.35: Calendar………..........................................……….................................. 122

3.36: CrystalReport………..........................................……….......................... 122

3.37: Frame………..........................................………...................................... 122

3.38: CheckBox………..........................................………............................... 122

3.39: ListBox………..........................................………................................... 123

3.40: Timer………..........................................………...................................... 123

3.41: Utilización de Crystal ......................................………............................ 124

3.42: Utilización de Crystal Report..............................………......................... 125

3.43: Agregando tablas...............................……….......................................... 125

3.44: Escoger datos de un reporte...............................……….......................... 126

3.45: Ambiente de un reporte...............................………................................. 126

3.46: Pantalla de Monitoreo del Proceso...............................………................ 129

3.47: Diagrama del sistema...............................……….................................... 131

3.48: Arquitectura del sistema...............................………................................ 132

3.49: Cargando la base de datos a nuestro sistema.....………........................... 134

3.50: Creando el driver JDBC.....………............................….........…............. 135

3.51: Creando una nueva conexión....………............................….......…......... 135

3.52: Finalizando la Conexión....………............................….........….............. 136

3.54: Creando un nuevo proyecto....………............................….........…......... 137

3.55: Colocando parámetros al proyecto....………...............................…........ 137

3.56: Creando un Web Aplicación....………............................…………....... 138

3.57: Colocando el Netbeans 138....………............................…...................... 138

3.58: Creado el Web Aplicación para la base de datos...….............................. 139

3.59: Creando el pool de conexiones....………............................…................. 139

3.60: Creando el referencia de conexión....………...............................…......... 140

3.61: Agregada la referencia de conexión....………..............................…........ 140

3.62: A tachando la referencia de conexión a tu aplicación..................…........ 141

3.63: Registrando servidor de aplicación................…...................................... 141

3.64: Haciendo la clase en java con las aplicación................…........................ 142

3.65: Haciendo la clase en java con las aplicación................…........................ 142

XVII

3.66: Creando un web service................…....................... ................................ 143

3.67: Agregando una operación................…..................................................... 143

3.68: Nombre y tipo de operación................…................................................. 144

3.69: Creando un nuevo servicio................…................................................... 144

3.70: Creando un consumidor del web service................….............................. 145

3.71: Creando un Cliente................…............................................................... 146

3.72: Parámetros del Cliente................…......................................................... 146

3.73: Finalización la creación de Consumidor de WEB........…....................... 147

ANEXO A

A1.1: Pantalla de acceso................….............................................................

151

A1.2: Pantalla de error de usuario................…..............................................

151

A1.3: Pantalla de ingreso de usuario/clave................…................................. 152

A1.4: Pantalla de acceso al sistema.…...........................................................

152

A1.5: Error si no hay dispositivo (PIC) conectado en el USB.…...................

152

A1.6: Monitoreo Básico del proceso.….......................................................... 153

A1.7: Pantalla de monitoreo.…......................................................................

154

A1.8: Pantalla de problema en las bombas.…................................................

154

A1.9: Continua proceso.…........................…................................................. 155

A1.10: Consulta por usuario.….........................…........................................

156

A1.11: Consulta por dispositivo encendido y apagado.…............................

156

A1.12: Mantenimiento de usuario.…..........…............................................... 157

A1.13: Mantenimiento de dispositivo.….........................…..........................

157

A1.14: Evento de Suceso Normal.….........................…................................

158

A1.15: Evento de Alertas.….........................…............................................. 158

A1.16: Ventana en cascada.….........................…...........................................

159

A1.17: Ventanas en mosaico.….........................…........................................

159

A1.18: Ventana en Vertical.….........................…........................................... 160

A1.19: Archivo de Ayuda.….........................….............................................

160

A1.20: Información del sistema.….........................…....................................

161

ANEXO B

B1.1: Inicio de sesión de usuario.….........................….................................

163

B1.2: Mensaje de advertencia.….........................…......................................

164

B1.3: Pantalla de Bienvenida.….........................…........................................

164

XVIII

B1.4: Monitoreo del sistema.….........................….........................................

165

B1.5: Opciones de software.….........................…..........................................

165

B1.6: Opciones a Tomar.….........................…...............................................

166

B1.7: Opción de Apagado General.….........................…...............................

166

B1.8: Opciones a Chat.….........................….................................................

167

B1.9: Chateo entre usuarios.….........................….........................................

167

ANEXO C

C1.1: Esquemático de los Formularios.….........................……........................

174

XIX

ÍNDICE DE TABLAS:

CAPÍTULO 1

1.1: Tabla general del puerto paralelo….........................….….........................

4

1.2: Tabla de direccionamiento….........................……....................................

6

1.3: Tabla general del puerto serial….........................……..............................

10

1.4: historial de progreso del puerto USB….........................……......................

30

1.6: Periféricos que utilizan el puerto USB….........................……....................

37

1.7: Pines Cable Fijo de Velocidad Baja….........................……........................

53

1.8: Especificaciones del TWS….........................…….....................................

58

1.9: Especificaciones del RWS….........................……..................................... 59

Capítulo 3.

3.1: Descripción de entradas al PIC 18F4550...........………............….............

99

3.2: Descripción de salidas del PIC 18F4550...........…….............. ...................

99

3.3: Características Técnicas PIC...........……...................................................

112

3.4: Tipos de Variables...........……..................................................................

124

1

1.- CAPÍTULO 1.

FUNDAMENTOS Y CONOCIMIENTOS GENERALES DE HARDWARE Y

SOFTWARE

En esta sección se darán detalles de los puertos paralelo, serial y USB.

Veremos configuración de los pines, como se comunican, en el caso del puerto USB

se hablara sobre la detección de dispositivos, drivers de comunicación.

Hablaremos de la comunicación por radio frecuencia, veremos arquitectura, historia,

familias de los micro controladores.

1.1 Introducción.

Hoy en día es común aprovechar los puertos de comunicación de las computadoras,

tal que existen convertidores RS-485, RS-232, RS-222 hacia Ethernet, la vanguardia

de la tecnología apunta hacia la parte inalámbrica tenemos la misma tecnología hacia

redes inalámbricas.

Figura 1.1: Dispositivos conectados por RS-232 hacia una red Ethernet.

Fuente: www.programer-isop.com.en/comunicate-struct/development/imagens%&/ Existen estándares de cableado, como por ejemplo el RS-485 que es un estándar de

múltiples puntos, con una distancia práctica de cableado de 4000 pies máximo, entre

otros que se darán a conocer más adelante.

2

Hay un sinfín de protocolos de comunicación para enlazar estos puertos disponibles

en la mayoría de computadoras con tarjetas externas o algún hardware específico.

La vanguardia de la fibra óptica, cada vez más accesible en cuanto a precio está

siendo cada vez más usada dentro de las redes industriales donde demandan mayores

distancias, la inversión se centra en los convertidores de fibra-Ethernet, fibra-RS485,

fibra-RS232.

Explicaremos el funcionamiento de los puertos existentes en la computadora, tales

como el puerto paralelo, puerto serial, y actualmente el puerto USB, así como

algunos de los protocolos para tales dispositivos, estándares de cableado, ejemplos de

aplicación y comunicación.

1.1.1 Puerto Paralelo.

1.1.1.1 Historia.

En 1981, la IBM (International Business Machines) introdujo la Computadora

Personal (PC). El puerto paralelo (Standar Parallel Port SPP) estaba incluido en el

primer PC y se agregó a éste como una alternativa al bajo rendimiento del puerto

serial, para utilizarlo como controlador de las impresoras de matriz de punto de alto

desempeño. Este puerto tenía la capacidad de transmitir 8 bits de datos a la vez (del

PC a la impresora), mientras que el puerto serial lo hacía de uno en uno. En el

momento que el puerto paralelo fue presentado, las impresoras de punto fueron el

principal dispositivo externo que se conecto a éste. Al hacerse extensamente

utilizado, el puerto paralelo llegó a ser la respuesta para conectar dispositivos más

rápidos.

1.1.1.2 Evolución

Desde la introducción del PC al mercado, el puerto paralelo ha sufrido varias

modificaciones para hacerlo más veloz. Ya que el puerto original era unidireccional,

se creó el puerto bidireccional. El puerto bidireccional fue introducido con el PS/2

compatible. Este permite una comunicación de 8 bits en ambas direcciones. Algo

3

interesante de notar es que el puerto original tenía la posibilidad de ser bidireccional

realizando una conexión entre dos pines de un componente electrónico que venía

incluido en éste. (Dicho de otro modo, el puerto original es bidireccional en diseño

básico, pero no en el diseño operacional). Finalmente se han creado el Enhanced

Parallel Port (EPP) y el Extended Capability Port (ECP). Estos dos últimos son al

puerto estándar como el Pentium al 286, además de ser bidireccionales.

Inicialmente el puerto paralelo se utilizó para la comunicación con impresoras.

Actualmente se utiliza también para manejar otros periféricos como CD ROM, cintas

de copia de respaldo, discos duros, tarjetas de red, protectores de copia, scanner, etc.

El puerto paralelo está formado por 17 líneas de señales y 8 líneas de tierra. Las

líneas de señales están formadas por tres grupos:

4 Líneas de control

5 Líneas de estado

8 Líneas de datos

En el diseño original las líneas de control son usadas para la interface, control e

intercambio de mensajes desde el PC a la impresora.

Las líneas de estado son usadas para intercambio de mensajes, indicadores de estado

desde la impresora al PC (falta papel, impresora ocupada, error en la impresora).

Las líneas de datos suministran los datos de impresión del PC hacia la impresora y

solamente en esa dirección. Las nuevas implementaciones del puerto permiten una

comunicación bidireccional mediante estas líneas.

Cada una de estas líneas (control, estado, datos) puede ser referenciada de modo

independiente mediante un registro.

4

1.1.1.3 Registro del puerto paralelo.

El puerto paralelo tiene tres registros:

Registro de datos

Registro de estado

Registro de control

DB25 Señal Registro Tipo Activo Sentido

1 Control 0 C0- Salida Bajo Invertido

2 Dato 0 D0 Salida Alto directo

3 Dato 1 D1 Salida Alto directo

4 Dato 2 D2 Salida Alto directo

5 Dato 3 D3 Salida Alto directo

6 Dato 4 D4 Salida Alto directo

7 Dato 5 D5 Salida Alto directo

8 Dato 6 D6 Salida Alto directo

9 Dato 7 D7 Salida Alto directo

10 Estado 6 S6+ Entrada Alto directo

11 Estado 7 S7- Entrada Bajo Invertido

12 Estado 5 S5+ Entrada Alto directo

13 Estado 4 S4+ Entrada Alto directo

14 Control 1 C1- Salida Bajo Invertido

15 Estado 3 S3+ Entrada Alto directo

16 Control 2 C2+ Salida Alto directo

17 Control 3 C3- Salida Bajo Invertido

18-25 Tierra Tabla 1.1: Tabla general del puerto paralelo

Fuente: www.programer-isop.com.en/comunicate-struct/development/imagens%&/

5

1.1.1.4 Esquema interno del puerto paralelo.

Figura 1.2 Esquema interno del puerto paralelo.

Fuente:www.javier-moya.com.es/pto_para/image$%&.gif 1.1.1.5 Conector del puerto paralelo.

Figura 1.3 Conector DB-25

Fuente:www.javier-moya.com.es/pto_para/imagen$%·.gif

6

1.1.1.6 Funcionamiento

Explicación del funcionamiento mediante el BIOS y el MS-DOS.

IBM especificó direcciones base para el puerto paralelo estándar (dentro del espacio

de direccionamiento de Entrada/Salida del 80x86). El adaptador de impresora podría

usar la dirección base 3BCh, o más tarde 378h o 278h.

El BIOS (Basic Input Output System) de IBM crea en el momento de arranque o

POST (Power On Seft Test) una tabla en el espacio de la memoria principal (RAM)

para 4 direcciones base de puerto paralelo de impresora, estos se almacenan como 4

bytes empezando con la dirección de memoria 408h. Durante el arranque, el BIOS

comprueba si hay puertos paralelos en las direcciones base 3BCh, 378h, y 278h, en

ese orden, y almacena la dirección base de cualesquiera que hayan sido encontrados

en posiciones consecutivas de la tabla. Las posiciones que no son usadas pueden

estar en 0, o como algunos BIOS lo hacen, le colocan la dirección del primer puerto

encontrado.

Algunos programas pueden ignorar esta tabla, pero esta es usada por lo menos por el

propio BIOS (mediante la INT 17 de E/S de impresora) y por el MS-DOS.

El BIOS detecta estos puertos escribiendo AAh al registro de datos (en la dirección

de E/S Base + 0), y luego si en el registro de datos se lee AAh. Significa que hay un

puerto.

Normalmente la asignación de direcciones es como sigue:

Dirección Nombre Ubicación

3BCh LPT1 Adaptador de impresión

primario

378h LPT2 Adaptador de impresión

secundario

Tabla 1.2: Tabla de direccionamiento Fuente: www.programer-isop.com.en/comunicate-struct/development/imagens%&/

Las referencias a cada registro del puerto se realizan de la siguiente forma:

7

Base (datos)=base+0

Estado=base+1

Control=base+2

Por ejemplo, si encontramos que la dirección base es 378h, entonces las direcciones

del registro de datos, estado y control serán:

Base (datos)=378h

Estado=379h

Control=37Ah

Cada una de ellas permite acceder a los siguientes bits (descritos en la tabla general):

Base (datos)=D0, D1, D2, D3, D4, D5, D6, D7

Estado=S3, S4, S5, S6, S7

Control=C0, C1, C2, C3

1.1.2 Puerto Serie.

El puerto serie está considerado como una de las conexiones externas más básicas de

un ordenador, y ha sido una parte integral de la mayoría de ordenadores durante más

de 20 años. Aunque muchos de los nuevos sistemas están prescindiendo de los

puertos serie a favor de las conexiones USB.

Esencialmente, proveen una conexión estándar y un protocolo para que puedas

conectar diferentes dispositivos. Existen ciertas diferencias con respecto a los puertos

paralelo.

Todos los sistemas operativos de los ordenadores que están es uso hoy en día,

soportan los puertos serie, ya que han estado en funcionamiento durante décadas. Los

puertos paralelos son una invención más reciente y son mucho más rápidos que los

puertos serie. Los puertos USB solo tienen unos pocos años de antigüedad, y con el

tiempo seguramente reemplazarán a los puertos serie y paralelo en los próximos

años.

8

El nombre de “serie” viene por el hecho de que un puerto serie “serializa” los datos.

Esto significa que coge un byte de datos y transmite los 8 bits que contiene el byte

uno a la vez. La ventaja es que los puertos serie solo necesitan un hilo para transmitir

los 8 bits, mientras que los paralelo necesitan 8. La desventaja es que lleva 8 veces

más tiempo que si tuviera 8 hilos.

Antes de cada byte de datos, los puertos serie envían un bit de comienzo, el cual es

un único bit con un valor de 0. Después de cada byte de datos, envía un bit de parada

para señalar que el byte está completo. También envía un bit de paridad.

Los puertos serie, también llamados puertos de comunicación (COM), son bi-

direccionales. La comunicación bi-direccional permite a cada dispositivo recibir

datos a la vez que los transmite.

Los dispositivos serie usan pines diferentes para el recibir y enviar datos - usar los

mismos pines significaría que la comunicación estaría limitada a half-duplex, y que

la información viajaría en una sola dirección a la vez. Usar pines diferentes permite

una comunicación full-duplex, y puede viajar en ambos sentidos.

Los puertos serie delegan en un controlador o chip especial llamado UART

(Universal Asynchronous Receiver/Transmitter), para funcionar correctamente.

El chip UART coge la salida en paralelo del bus del sistema y la transforma en una

forma serie para que se transmita por el puerto serie. Para que funcionen más rápido,

muchos chips UART tiene integrado un buffer de 16 a 64 Kilobytes en su interior.

Este buffer permite al chip hacer un caché de datos mientras está procesando los

datos.

La conexión serie

La conexión externa de un puerto serie puede ser de nueve pines o de 25 pines.

Originalmente, el uso principal de un puerto serie era conectar un modem a un

ordenador. Un aspecto importante de las comunicaciones serie es el concepto del

control de flujo. Esto es la habilidad de un dispositivo de decirle a otro dispositivo

que pare de enviar datos por un rato. Los comandos RTS (Request to Send), CTS

9

Figura 1.4 Telex

Fuente: www.google.com

(Clear To Send), DTR (Data Terminal Ready) y DSR (Data Set Ready) son

utilizados para habilitar el control de flujo.

1.1.2.1 Historia. Los diseñadores del IBM PC ya previeron la posibilidad de comunicación serie, para

lo que posibilitaron la instalación de hasta 7 puertos de comunicaciones serie

asíncronas RS-232.C (aunque es raro instalar más de dos); para atender estos puertos

dispusieron de los correspondientes servicios en la BIOS. En los primeros modelos

la electrónica necesaria no estaba incluida en la placa-base, por lo que los puertos

debían instalarse en adaptadores de tarjeta que se insertaban en cualquiera de los

zócalos disponibles.

RS-232.C significa literalmente "Recomended Standard232 revisión C" (también

conocida como EIA 232). Es un estándar publicado en 1969 por la EIA ("Electronic

Standard Association") que define las características eléctricas que deben presentar

los elementos de conexión para la comunicación serie entre ordenadores y equipos

periféricos.

Su título dice exactamente: "Conexión entre un Equipo Terminal de Datos y un

Equipo de Comunicación de Datos empleando un intercambio de datos binario

serie".

Para comprender bien algunos aspectos de las comunicaciones serie, hay que tener

en cuenta que este tipo de comunicación eléctrica precede en bastantes años a la

aparición de los ordenadores electrónicos.

La comunicación serie tiene sus raíces en el telégrafo (figura 1.4), que

posteriormente derivó en el teleimpresor (Télex), donde se utilizaron diversos

protocolos de comunicación; los más famosos el Morse, el Baudot y el ASCII.

10

Posteriormente las comunicaciones serie informáticas adoptaron algunos de los usos

y costumbres existentes adaptándolos a las nuevas necesidades, empezando por su

propio sistema de códigos (ASCII), pero que conservando algunas reminiscencias de

sus ancestros telegráficos.

1.1.2.2 Registro del puerto serie.

Las señales TXD, DTR y RTS son de salida, mientras que RXD, DSR, CTS y DCD

son de entrada. La masa de referencia para todas las señales es SG (Tierra de Señal).

Finalmente, existen otras señales como RI (Indicador de Llamada), y otras poco

comunes que no se explican en este artículo por rebasar el alcance del mismo.

Numero de Pin Señal Descripción E/S En DB-25 En DB-9 1 1 - Masa chasis - 2 3 TxD Transmit Data S 3 2 RxD Receive Data E 4 7 RTS Request To Send S 5 8 CTS Clear To Send E 6 6 DSR Data Set Ready E 7 5 SG Signal Ground - 8 1 CD/DCD (Data) Carrier Detect E 15 - TxC(*) Transmit Clock S 17 - RxC(*) Receive Clock E 20 4 DTR Data Terminal Ready S 22 9 RI Ring Indicator E 24 - RTxC(*) Transmit/Receive Clock S

Tabla 1.3: Tabla general del puerto serial Fuente: www.programer-isop.com.en/comunicate-struct/development/imagens%&/

1.1.2.3 Conector del puerto serial.

Figura 1.5 Conector DB-9 Fuente: www.javier-moya.com.es/pto-serie/imagen·$%.jpg

11

1.1.2.4 Funcionamiento

El ordenador controla el puerto serie mediante un circuito integrado específico,

llamado UART (Transmisor-Receptor-Asíncrono Universal). Normalmente se

utilizan los siguientes modelos de este chip: 8250 (bastante antiguo, con fallos, solo

llega a 9600 baudios), 16450 (versión corregida del 8250, llega hasta 115.200

baudios) y 16550A (con buffers de E/S). A partir de la gama Pentium, la circuitería

UART de la placa base son todas de alta velocidad, es decir UART 16550.

. Figura 1.6 NS16550D

Fuente: www.nationalsemiconductor.com

Mediante los puertos de E/S se pueden intercambiar datos, mientras que las IRQ

producen una interrupción para indicar a la CPU que ha ocurrido un evento (por

ejemplo, que ha llegado un dato, o que ha cambiado el estado de algunas señales de

entrada). La CPU debe responder a estas interrupciones lo más rápido posible, para

que dé tiempo a recoger el dato antes de que el siguiente lo sobrescriba. Sin embargo,

las UART 16550A incluyen unos buffers de tipo FIFO, dos de 16 bytes (para

recepción y transmisión), donde se pueden guardar varios datos antes de que la CPU

los recoja. Esto también disminuye el número de interrupciones por segundo

generadas por el puerto serie.

El RS-232 puede transmitir los datos en grupos de 5, 6, 7 u 8 bits, a unas velocidades

determinadas (normalmente, 9600 bits por segundo o más). Después de la

transmisión de los datos, le sigue un bit opcional de paridad (indica si el numero de

bits transmitidos es par o impar, para detectar fallos), y después 1 o 2 bits de Stop.

Normalmente, el protocolo utilizado ser 8N1 (que significa, 8 bits de datos, sin

paridad y con 1 bit de Stop).

Una vez que ha comenzado la transmisión de un dato, los bits tienen que llegar uno

detrás de otro a una velocidad constante y en determinados instantes de tiempo. Por

eso se dice que el RS-232 es asíncrono por carácter y síncrono por bit. Los pines que

portan los datos son RXD y TXD. Las demás se encargan de otros trabajos: DTR

12

indica que el ordenador esta encendido, DSR que el aparato conectado a dicho puerto

esta encendido, RTS que el ordenador puede recibir datos (porque no está ocupado),

CTS que el aparato conectado puede recibir datos, y DCD detecta que existe una

comunicación, presencia de datos.

Como ya se ha visto, los parámetros que hay que configurar son: protocolo serie

(8N1), velocidad del puerto serie, y protocolo de control de flujo. Este ultimo puede

ser por hardware (el que ya hemos visto, el handshaking RTS/CTS) o bien por

software (XON/XOFF, el cual no es muy recomendable ya que no se pueden realizar

transferencias binarias). La velocidad del puerto serie no tiene por qué ser la misma

que la de transmisión de los datos, de hecho debe ser superior. Por ejemplo, para

transmisiones de 1200 baudios es recomendable usar 9600, y para 9600 baudios se

pueden usar 38400 (o 19200).

1.1.2.4.1 Formas de transmisiones serie:

Simplex: Un equipo transmite, el otro recibe.

Half-duplex: Transmiten ambos equipos pero no simultáneamente; los equipos se

alternan en la transmisión, uno transmite mientras el otro recibe.

Full-duplex: Ambos equipos transmiten simultáneamente. Para ello se requieren dos

líneas independientes, transmisión y recepción; la línea de transmisión de un equipo

se conecta a la entrada de recepción del otro y viceversa. Los puertos serie del PC

son capaces de utilizar este modo.

Síncronas: Los dispositivos que comunican se sincronizan en el momento inicial de

la transmisión y constantemente se intercambian información a una cadencia

predefinida. Con objeto de mantener la sincronización, cuando no existen datos que

enviar se transmite caracteres sin valor ("idle characters). Esta transmisión es más

rápida que la asíncrona porque no es necesario transmitir señales de inicio o fin de

dato; constantemente se recibe caracteres que pueden ser de datos o sin valor (de

relleno).

13

Figura 1.7 Transmisión Síncrona.

Fuente: www.javier-moya.com.es/pto-serie/tran/imagen·$%.jpg

Figura 1.8 Recepción Síncrona.

Fuente: www.javier-moya.com.es/pto-serie/rec/imagen·$%.jpg Asíncronas: En este modo de transmisión no existe sincronización; no es necesario

enviar caracteres de relleno, pero hay que indicar cuándo empieza un dato y cuando

termina. Esto se hace incluyendo en la transmisión señales de inicio y fin de datos

(bits de "start" y "stop"). En la comunicación asíncrona, la información (cada

carácter) es enviada en el interior de un cuadro ("Frame") de tamaño variable, que

comienza con la mencionada señal de inicio y termina con la de final; es el tipo de

comunicación utilizada en los puertos serie del PC.

14

Figura 1.9 Transmisión Asíncrona.

Fuente: www.javier-moya.com.es/pto-serie/asin/imagen·$%.jpg

Figura 1.10 Recepcion Asíncrona.

Fuente: www.javier-moya.com.es/pto-serie//asin/imagen·$%.jpg

1.1.2.4.2 Servicios BIOS de puerto serie

Los servicios BIOS relacionados con el puerto serie se gestionan mediante el vector

de interrupción 20 (14h); este servicio tiene 4 sub servicios numerados del 0 al 3.

Servicio 0: Inicializar el puerto; permite ajustar los parámetros de

transmisión.

Servicio 1: Enviar un carácter

Servicio 2: Recibir un carácter

15

Servicio 3: Obtener el estado del puerto, tanto de funcionamiento como

estados de error.

Por lo general, la secuencia POST solo detecta los dos primeros puertos serie; como

el DOS utiliza los datos de la BIOS, salvo módulos software especiales, los

programas DOS solo pueden utilizar COM1 y COM2. Sin embargo esta limitación

no existe para Windows 98 en adelante, que pueden utilizar hasta 128 puertos.

1.1.2.5 Características Eléctricas.

Como hemos señalado, las normas y terminología de las comunicaciones serie están

muy influenciadas por sus orígenes telegráficos. Esto incluye algunas de las

definiciones utilizadas por la norma RS-232. Una curiosidad de esta norma es que la

transmisión de los caracteres ASCII se realiza empezando por el bit menos

significativo.

En la figura se muestran los niveles de tensión correspondientes a las salidas. Como

puede verse en la fig. 1.7; la lógica utilizada es poco convencional, utiliza una lógica

bipolar con tensiones negativas para los "1" lógicos.

0-lógicoEspacio

Transición(Estado

indefinido)

1-lógico(Marca)

+ 15 voltios.

+ 5 voltios.

0 Voltios referencia común

- 5 voltios.

- 15 voltios. Figura 1.11 Niveles de Voltaje

Fuente: www.electrices-ubique.com/es/imagen/”·$%&.gif

0-lógicoEspacio

Transición(Estado

indefinido)

1-lógico(Marca)

+ 15 voltios.

+ 3 voltios.

0 Voltios referencia común

- 3 voltios.

- 15 voltios.

Figura 1.12 Niveles de Tensión Fuente: www.electrices-ubique.com/es/imagen/”·$%&.gif

16

Figura 1.13 Conexión DB-9 Fuente: www.google.com

1.1.2.6 Estándares

Estándar RS-232

RS-232C (fig. 2.13) es un estándar de cableado punto a punto

con una distancia práctica de cableado de 15 metros, o 50 pies,

máximo. Esto significa que sólo dos dispositivos pueden

comunicarse en una red de RS-232c, un sólo dispositivo

maestro y un sólo dispositivo esclavo, y la longitud de cable

total no debe exceder 50 pies.

Comparación la RS-232 con otras especificaciones: RS-232 (20 Kbps)

RS-530 (hasta 2Mbps)

V.35 (hasta 6 Mbps)

RS-449 (hasta 10Mbps)

HSSI (hasta 52Mbps) High Speed Serial Interface

Figura 1.14 Ilustración de Conexión de equipos RS-232 hacia Ethernet. Fuente: www.exemys.com

a.- Estándar RS-422

Es un estándar de múltiples puntos con una distancia práctica de cableado de 1000

metros, o 3280 pies, longitud total máxima. Esto significa que puede comunicarse un

maestro solamente, con hasta 10 esclavos, y la distancia total de toda la red entre

todos los dispositivos no puede exceder 1000 metros, o 3280 pies.

17

El estándar RS-422 no especifica una topología de la red, pero en la práctica, una

topología de conexiones múltiples en serie con el maestro en un extremo es la única

manera de hacer la comunicación confiable.

Figura 1.15 Ilustración de Conexión de equipos RS-422 a otros equipos

Fuente: Manual del PLC DL06, 2a. edición en español, 6/07

b.- Estándar RS-485

Es un estándar de cableado de múltiples puntos, con una distancia práctica de

cableado de 4000 pies máximo. Este estándar de cableado prevé la posibilidad de

hasta 32 maestros que se comunican con hasta 32 esclavos todos dentro de la

distancia máxima de 4000 pies.

Figura 1.16 Conectividad RED RS-485 Fuente: Manual del PLC DL06, 2a. edición en español, 6/07.

18

El estándar RS-485 no especifica una topología de red, pero en la práctica, una

topología de conexiones múltiples en serie con el maestro en un extremo es la única

manera de hacer la comunicación confiable.

Figura 1.17 Esquema de conexión de enlace entre PC y PLC. Fuente: Manual del PLC DL06, 2a. edición en español, 6/07

1.1.2.7 Protocolos.

No se va a entrar en detalle en los protocolos de comunicación, más bien se muestra

esta sección para indicar el uso profesional del puerto RS-232 de la PC, que es

ampliamente usada en la industria junto a sistemas SCADA profesionales

especializados en distintas áreas.

Contamos con los protocolos:

1.1.2.7.1 Protocolos Industriales:

Características:

Deben ser sistemas fáciles de reparar y mantener.

Deben poseer un alto nivel de integridad en la transferencia de datos.

Alta velocidad en la actualización de parámetros.

Industrial.• Tienen caracteristicas especiales.• La mayor parte son de propiedad privada.

Comunicación.• Por ejemplo BSC, DDCMP, HDLC

19

Se va a mencionar algunos de los protocolos dejando en mención que es para

beneficio del estudiante, técnicos e ingenieros y no debe interpretarse como

publicidad o violación de derecho de autor, ya que estos protocolos son de propiedad

privada.

a.- Protocolos ASCII.

Los protocolos ASCII son muy populares debido a su simplicidad, lo cual los hace

apropiados para instalaciones sencillas, generalmente una Maestra y una Remota.

Su principal desventaja es su lentitud y su incapacidad para manejar sistemas más

complicados, por ejemplo, sistemas multipunto de más de 32 remotas.

Figura 1.18 Ejemplo práctico de conectividad por protocolo ASCII Fuente: Manual del PLC DL06, 2a. edición en español, 6/07

En la práctica podemos encontrar dos tipos de protocolo ASCII: el protocolo ASCII

para Transmisores Digitales y el protocolo ASCII ANSI X3.28-2.5-A4; este último

es un poco más elaborado. La primera versión del protocolo ANSI X3.28 apareció en

1976.

20

Características

Control por Caracteres

Transmisión HDX asincrónica

Velocidades: entre 300 y 1200 bps

Interfaces: RS-232C en operación punto a punto. Si acaso se llega a utilizar

en operación multipunto, entonces hay que emplear la interfaz RS-485.

Estructura de los Formatos.

Comando desde el Procesador: Leer Datos (Read Data)

Caracteres → 1 1 1 1 1 1

# ADD R D BCC CR

Respuesta desde el Transmisor

Caracteres → 1 1 1 1 9 1 1

* ADD R D Valor del Dato BCC CR

b.- Protocolo HART

El Protocolo HART (Highway Addressable Remote Transducer) permite la

transmisión simultánea de información analógica y digital pues generalmente opera

superpuesto sobre el lazo de corriente de 4-20 mA, y utiliza una señal FSK (fig. 2.19)

para la transmisión digital binaria a 1200 bps, equivalente a un módem Bell 202

(2200 Hz para un Cero y 1200 Hz para un UNO).

21

Figura 1.19 Ejemplo práctico de conectividad por protocolo ASCII

Fuente: Manual del PLC DL06, 2a. edición en español, 6/07 El Protocolo HART se utiliza típicamente en configuración punto a punto, para la

configuración remota, ajuste de parámetros y diagnóstico de dispositivos de campo

inteligentes.

Características: Control por Conteo de Bytes

Transmisión Asincrónica HDX, punto a punto y multipunto

Carácter Básico de 1 bit de arranque, 8 de información, 1 de paridad impar y

1 de paridad; NRZ

Una Maestra puede controlar hasta 15 Remotas

Permite hasta 250 variables en cada dispositivo de campo

Distancia máxima: hasta 3000 m con par trenzado apantallado calibre AWG

24; hasta 1500 m con cable multipar, par trenzado común apantallado calibre

AWG 20.

Modulación FSK, 1200 bps, con Módems Tipo Bell 202

Interfaces asociadas: RS-232D y RS-485

c.- Protocolo Modbus

Modbus es un protocolo de transmisión desarrollado por la Gould Modicon (ahora

AEG Schneider Automation) para sistemas de control y supervisión de procesos

(SCADA) con control centralizado. Utilizando este protocolo, una Estación Maestra

(MTU) puede comunicarse con una o varias Estaciones Remotas (RTU) con la

finalidad de obtener datos de campo para la supervisión y control de un proceso. El

22

protocolo Modbus es muy utilizado en la industria en una gran variedad de sistemas

SCADA.

En Modbus los datos pueden intercambiarse en dos modos de transmisión: en Modo

RTU y en Modo ASCII. El Modo RTU, algunas veces denominado Modbus-B (por

Modbus Binario), es el tipo más común y es el que describiremos a continuación. En

el modo de transmisión ASCII los mensajes generalmente son de duración casi del

doble que en el modo de transmisión RTU.

Linea 1 Linea 2 TAP Linea 3 Linea 4 TIC

8 7 6 2 1 5Modbus Address

RS 485 (MODBUS)

10.175.132.6

Convertidor Multinet

Figura 1.20 Aplicación práctica de una RED RS-485 (MODBUS) hacia Ethernet. Fuente: Los Autores.

Aunque el Protocolo Modbus es anterior al desarrollo del Modelo ISO/OSI, se le

puede identificar tres niveles: un nivel de Capa Física, un nivel de Capa Enlace y un

nivel de Aplicación. En Modbus no se define una determinada interfaz de Capa

Física y el usuario puede elegir entre alguna de las interfaces vistas en el Capítulo III

que sea apropiada para las velocidades de transmisión definidas en el protocolo. A

continuación vamos a describir la Capa Enlace de Modbus. La descripción de la

Capa Aplicación queda fuera de los límites que nos hemos impuesto.

Características: Control por Conteo de Caracteres

Transmisión FDX/HDX asincrónica

Carácter Básico NRZ de ocho dígitos de información (transmitidos como dos

caracteres hexadecimales de cuatro dígitos), un dígito de arranque, un dígito

de paridad y un dígito de paridad; si no hay paridad, se toman dos dígitos de

paridad

Una Maestra puede controlar hasta 247 Remotas

Topología en Estrella

23

Interfaces de Capa Física: RS-232D, RS-422A, RS-485, o lazo de 4-20 mA

Velocidades de Transmisión: 1200 a 19200 bps

Medios de Transmisión: par trenzado, cable coaxial, radio

Figura 1.21 Modulo de comunicación MODBUS por Radio

Fuente: www.prosoft-technology.com

d.- Protocolo Bristol BSAP

El Protocolo BSAP (Bristol Synchronous/Asynchronous Protocol) de la Bristol

Babcock Instruments/Systems es un protocolo industrial utilizado para el control y

supervisión de sistemas SCADA. Es un protocolo muy completo con una topología

tipo árbol con un máximo de seis niveles y 127 nodos por nivel; a su vez, cada nodo

puede controlar hasta 127 dispositivos remotos.

Cada nodo tiene una dirección única basada en su posición en la red y puede ser

maestra de los niveles inferiores o esclava de los niveles superiores. Cumple con el

Modelo ISO/OSI en las cuatro primeras capas, fig. 1.22

Figura 1.22 Ejemplo práctico de conectividad por protocolo ASCII

Fuente: Manual del PLC DL06, 2a. edición en español, 6/07 Características del Protocolo Control por Caracteres (Modo Transparente)

24

Transmisión Asincrónica/Sincrónica HDX y FDX

Operación en Modo de Respuesta Normal y Par a Par

Carácter básico codificado en ASCII sin bit de paridad

Interfaces de Capa Física: RS-232C, RS-422A, RS-423A y RS-485

Velocidades de transmisión: Sincrónico: 187,5 Kbps, 1 Mbps

Asincrónico: 300 bps a 38,4 Kbps

Medios de transmisión: par trenzado, cable coaxial, radio

Conclusión: Para poder visualizar los equipos dentro de una PC debemos considerar

el protocolo de comunicación, el medio por el cual se van a comunicar, la aplicación

en que se va a desarrollar, lo más importante es los drivers de comunicación de los

dispositivos. En este caso mostramos una esquema de la firma automation direct,

recoge las señales de varios PLC y dispositivos, vemos convertidor de RED-485 a

Ethernet, comunicación RS-232 directa al PC, ejemplo lo expuesto anteriormente.

Figura 1.23 Aplicación Integral

Fuente: www.automationdirect.com/dl205

1.1.2.7.2 Protocolos de Comunicación.

a.- Protocolo BSC Se ha desarrollado toda una variedad de protocolos de control por caracteres, pero el

más conocido es el Protocolo BSC (Binary Synchronous Communications)

desarrollado por la IBM; a este protocolo se le denomina también Protocolo BISYN.

25

Este protocolo utiliza ciertos caracteres de control para delimitar los diferentes

campos y para el control de sus funciones propias.

El protocolo BSC es un protocolo sincrónico que opera en HDX y requiere un

reconocimiento para cada trama transmitida antes de enviarse la trama siguiente.

Este protocolo está diseñado para trabajar en punto a punto o en multipunto con una

sola estación de control o estación primaria; esta es la denominada operación

Maestra-Esclava.

Los caracteres de control en el protocolo BSC son los siguientes por orden

alfabético: ACK, DLE, ENQ, EOT, ETB, ETX, NAK, SOH, STX y SYN.

Estos diez caracteres están definidos en los Códigos ASCII, EBCDIC y en el

Transcódigo de 6 Dígitos (Six Bit Transcode).

Figura 1.24 enlace mediante Protocolo BSC Fuente: Folleto Protocolos de Comunicación

b.- Protocolo DDCMP La principal desventaja del protocolo BSC es la complicación que se produce como

resultado de los procedimientos especiales utilizados para asegurar la transparencia.

Este problema se ha resuelto en el Protocolo DDCMP (Digital Data Communication

Message Protocol) desarrollado por la DEC (Digital Equipment Corporation), en el

cual mediante el conteo de los caracteres u octetos contenidos en el campo

INFORMACION se ha eliminado la utilización de DLE y de otros caracteres de

control.

26

El Protocolo DDCMP es un protocolo general y puede utilizarse en sistemas HDX y

FDX, serie o paralelo, asincrónicos y sincrónicos, punto a punto y multipunto.

c.- Protocolo HDLC El protocolo SDLC se había convertido en un “protocolo de facto” por la cantidad de

aplicaciones en donde se utilizaba, y cuando la IBM lo presentó a la ISO fue

aceptado y con muchas modificaciones que mejoraron sus prestaciones, se publicó

en 1976 con el nombre de Protocolo HDLC (High-Level Data Link Control

Protocol), ISO 3309-76(E).

HDLC es el protocolo más importante de la capa de enlace del modelo OSI.

Es un protocolo orientado a bit.

Es la base de otros protocolos como LAPB, LAPD.

Protocolo para comunicar dos niveles del mismo tipo (el nivel de enlace).

Protocolos que utilizan un delimitador o flag para indicar el final de trama.

Utilizan un formato de trama estándar.

1.1.3 Puerto USB.

El USB o Universal Serial Bus es una interfaz para la transmisión serie de datos y

distribución de energía desarrollado por empresas líderes del sector de las

telecomunicaciones y de los ordenadores y que ha sido introducida en el mercado de

los PC´s y periféricos para mejorar las lentas interfaces serie (RS-232) y paralelo.

Tenía en un principio como objetivo el conectar periféricos relativamente lentos

(ratones, impresoras, cámaras digitales, unidades ZIP, etc.) de una forma realmente

sencilla, rápida y basada en comunicaciones serie, aunque por sus características

también podía conectarse hasta discos duros.

Figura 1.25 Velocidades de transmisión

Fuente: Los Autores.

27

Esta interfaz de 4 hilos distribuye 5V para la alimentación y puede transmitir datos a

una velocidad de hasta 480 Mbps en su versión 2.0.