CarlosLainez

-

Upload

eva-naval-subias -

Category

Documents

-

view

216 -

download

0

description

Transcript of CarlosLainez

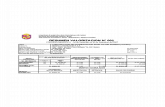

1. INTRODUCCIÓN: 1. Definición de informática. Datos con los que trabaja (conversión a código binario, tablas

ASCII...).2. Ordenador. Componentes (placa base, esquema de periféricos de entrada y salida).

ELEMENTOS DE ORDENADORES: realizar las siguientes actividades para probar vuestros conocimientos. Las soluciones deben estar en vuestro cuaderno (físico o digital):

Actividad 1: Ordena la fraseActividad 2: Completar huecosActividad 3: crucigramaActividad 4: Tests sobre componentes del PC

2. REDES 1. Concepto y tipos (según alcance, según distribución de la conexión y según medio físico

utilizado).2. Dispositivos físicos: router, modem, switch, hub, tarjeta de red, cables de conexión, redes

inalámbricas (punto de acceso wireless, antenas wifi, tipos).3. Configuración básica de redes.

Grupo de trabajo TCP/IP: IP, Puerta de enlace, Máscara de subred, DNS

22 COMPARTIR RECURSOS EN RED 1. Compartir archivos y carpetas.2. Compartir dispositivos.

22 SEGURIDAD EN RED

o Firewallo Antiviruso Riesgos: spam, virus, gusanos, spyware, phishing... (páginas de enlaces)

1-INTRODUCCIÓN

La Informática es la ciencia aplicada que abarca el estudio y aplicación del tratamiento automático de la información, utilizando sistemas computacionales, generalmente implementados como dispositivos electrónicos. También está definida como el procesamiento automático de la información.

El sistema binario, en matemáticas e informática, es un sistema de numeración en el que los números se representan utilizando solamente las cifras cero y uno . Es el que se utiliza en las computadoras, debido a que trabajan internamente con dos niveles de voltaje, por lo que su sistema de numeración natural es el sistema binario.

ASCII es un código de caracteres basado en el alfabeto latino tal como se usa en inglés moderno y en otras lenguas occidentales.

SOLUCIONES A LAS ACTIVIDADES1-Una red es un conjunto de ordenadores conectados entre si2- Llamamos informática a la ciencia que estudia el tratamiento automático de la información.- Hardware: parte física. - Software: los programas y los datos. Los tipos de software son:- Los sistemas operativos: Windows.- Programas de uso casero: juegos, enciclopedias…- Programas para crear otros programas: C++.

- Programas que permiten comunicar redes.

3-

4-

2-REDES

TIPOS DE RED:A) Según alcance

-Lan (Local): es la interconexión de varias computadoras y periféricos. Su extensión está limitada físicamente a un edificio o a un entorno de 200 metros, con repetidores podría llegar a la distancia de un campo de 1 kilómetro.

-Wan (extensa): es una red informáticas que se extienden sobre un área geográfica extensa. Contiene una colección de máquinas dedicadas a ejecutar los programas de usuarios (hosts). Estos están conectados por la red que lleva los mensajes de un host a otro.

b) Según medio físico-Cableada: es una red que tiene una conexión por cables.

-Inalámbrica: es una red que no tiene necesidad de una conexión física (cables), ésta se da por medio de ondas electromagnéticas. La transmisión y la recepción se realizan a través de puertos.

c) Según distribución de los ordenadores -Lineal: es una red en la que las estaciones están conectadas linealmente por un único segmento de cable.

-En anillo: Topología de red en la que cada estación está conectada a la siguiente y la última está conectada a la primera

-En estrella: es una red en la cual las estaciones están conectadas directamente a un punto central y todas las comunicaciones se han de hacer necesariamente a través de éste.

HARDWARE:ORDENADOR:

Tarjeta de red: Es una tarjeta que permite la comunicación de aparatos conectados entre si y compartir recursos entre 2 o más computadoras. También se les puede llamar NIK.

Una tarjeta Ethernet se usa para crear una red, ya sea doméstica o en una oficina, cuando tienes mas de un ordenador y quieres que se comuniquen entre ellos; o conectar a la misma ISP (proveedor de servicios de Internet).

EXTERNO:Cable de red: Es un cable que sirve para conectar el router con los ordenadores. Suelen ser trenzados.

Conector RJ45: Es la terminación del cable de red.

Crimpado: Es el proceso de conectar el cable con el terminal.

Rosetas de conexión: Es la base para conectar los cables RJ45.

S

Switch: es un dispositivo digital de lógica de interconexión de redes de computadores que opera en la capa 2 (nivel de enlace de datos) del modelo OSI. Su función es interconectar dos o más segmentos de red.

Router: El router ADSL es un dispositivo que permite conectar uno o varios equipos o incluso una red de área local (LAN).

Hub: es un dispositivo que permite centralizar el cableado de una red y poder ampliarla. Esto significa que dicho dispositivo recibe una señal y repite esta señal emitiéndola por sus diferentes puertos.

CONFIGURACIÓN DE LA RED: Dirección IP: Es una etiqueta numérica que identifica, de manera lógica y jerárquica, a una interfaz de un dispositivo dentro de una red que utilice el protocolo IP, que corresponde al nivel de red del protocolo TCP/IP.

Máscara de red: Es una combinación de bits que sirve para delimitar el ámbito de una red de computadoras. Su función es indicar a los dispositivos qué parte de la dirección IP es el número de la red, incluyendo la subred, y qué parte es la correspondiente al host.Puerta de enlace: Es un dispositivo, con frecuencia un ordenador, que permite interconectar redes con protocolos y arquitecturas diferentes a todos los niveles de comunicaciónDNS: es un sistema de nomenclatura jerárquica para computadoras, servicios o cualquier recurso conectado a Internet o a una red privada.Subredes: En redes de computadoras, una subred es un rango de direcciones lógicas.

3-COMPARTIR RECURSOS EN RED1. Compartir archivos y carpetas.

Para compartir archivos o carpetas los ordenadores tienen que estar en el mismo grupo de trabajo. Cada ordenador tiene un carpeta ’’documentos compartidos’’, si quieres que una carpeta o un archivo lo pueda ver o copiar otro ordenador tienes que copiar ese archivo en la carpeta de documentos compartidos. También se puede compartir las carpetas haciendo clic en el botón derecho de esa carpeta y dándole al botón de compartir.

2. Compartir dispositivos

Para compartir dispositivos tienes que hacer clic en el botón derecho de ese dispositivo y darle al botón compartir. Este te aparecerá en documentos compartidos y cualquier ordenador que este en el mismo grupo de trabajo lo puedo utilizar.

4-SEGURIDAD EN RED

Firewall: es un software o hardware utilizado en redes de computadoras para controlar las comunicaciones, permitiéndolas o prohibiéndolas

Antivirus: son una herramienta simple cuyo objetivo es detectar y eliminar virus informáticos.

Tipos de antivirus:

McAfee Virus Scan

Este es un software hecho por Network Asóciate y que sin duda posee características destacables en cuanto a su función. Es uno de los más populares antivirus y bastante querido por los profesionales de éste ámbito.

Norton Antivirus 2000

Este antivirus es un producto de Symantec y es realmente muy conocido. Siempre destacado por su diseño, este posee una de las interfaces mejores del mercado y una distribución de la información muy buena. Esto hace que manejar el programa se haga sencillo y rápido.

Panda Antivirus Platinum

También es uno de los mejores antivirus del mercado. Posee una base de virus grande comparándola con Norton y McAfee. Por lo tanto en cuanto a detección de virus directamente es prácticamente el mejor.

Antiviral Toolkit Pro

Puede detectar los virus en memoria sin arrancar con un disco de emergencia, lo que sus competidores no poseen.

Riesgos:

-spam: Son mensajes no solicitados, no deseados o de remitente no conocido, habitualmente de tipo publicitario, enviados en grandes cantidades (incluso masivas) que perjudican de alguna o varias maneras al receptor

-virus: Es un malware que tiene por objeto alterar el normal funcionamiento de la computadora, sin el permiso o el conocimiento del usuario. Los virus, habitualmente, reemplazan archivos ejecutables por otros infectados con el código de este. Los virus pueden destruir, de manera intencionada, los datos almacenados en un ordenador, aunque también existen otros más inofensivos, que solo se caracterizan por ser molestos.

-gusanos: Es un malware que tiene la propiedad de duplicarse a sí mismo. Los gusanos utilizan las partes automáticas de un sistema operativo que generalmente son invisibles al usuario.

- spyware: Un programa espía que funciona dentro de la categoría malware, que se instala furtivamente en un ordenador para recopilar información sobre las actividades realizadas en éste.

- phishing: Es un tipo de delito encuadrado dentro del ámbito de las estafas cibernéticas, y que se comete mediante el uso de un tipo de

ingeniería social caracterizado por intentar adquirir información confidencial de forma fraudulenta (como puede ser una contraseña o información detallada sobre tarjetas de crédito u otra información bancaria).

http://www.microsoft.com/spain/protect/computer/viruses/default.mspx

http://www.riesgosinformaticos.com.ar/2008/04/12/los-virus-informaticos-superan-la-cifra-del-millon/